VirusTotal

www.virustotal.com

1. VirusTotal의 기능

VirusTotal은 파일, URL, 도메인, IP 주소 등을 다양한 백신 엔진, 웹사이트 스캐너 및 도구들을 통해 분석하여 악성 여부를 판단해 주는 온라인 보안 서비스이다. 이 서비스는 다음과 같은 기능을 제공한다:

- 파일 분석: 사용자가 업로드한 파일을 다수의 백신 엔진을 통해 분석하여 악성 여부를 판별.

- URL 분석: 특정 웹사이트나 링크가 악성인지 검사하고 피싱, 멀웨어, 스팸 사이트 여부를 확인.

- 도메인 및 IP 주소 분석: 도메인 이름이나 IP 주소에 대한 평판 정보 제공.

- 악성코드 탐지 기록: 분석된 파일이나 URL의 과거 이력 및 탐지 기록을 확인 가능.

- API 지원: VirusTotal API를 통해 자동화된 파일 분석 및 악성코드 탐지 기능을 구현할 수 있음.

- 커뮤니티 기반 피드백: VirusTotal 커뮤니티의 사용자들이 제공하는 피드백과 평판 정보.

2. VirusTotal의 세부적인 사용 방법 (세부 내용 분석 및 활용 방안)

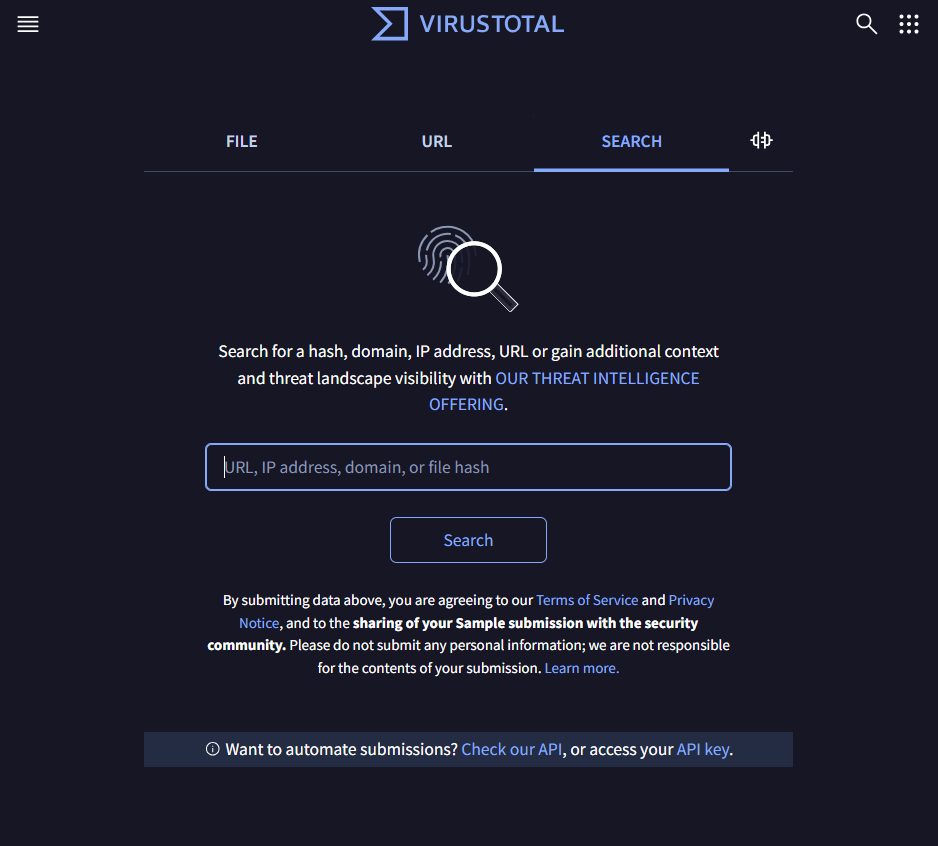

Virustotal은 사용법이 직관적으로 잘 표현이 되어 있어 쉽게 사용이 가능하다

- 파일 업로드 분석:

- 파일을 VirusTotal 웹사이트에 업로드하거나, API를 이용해 자동으로 분석할 수 있다.

- 다수의 백신 엔진과 도구들이 해당 파일을 분석하고, 악성 여부를 결과로 제공한다.

- 결과는 악성코드 탐지 여부(탐지된 엔진 수), 파일 해시값, 파일의 메타데이터 및 네트워크 연결 정보 등을 포함한다.

- 파일탭에서 파일을 직접 업로드하여 악성 여부를 검사할 수 있다.

- 내 폴더에 있는 아무 파일을 집어 넣어서 검사해 본 결과 정상으로 결과가 나왔다.

- 좌측 상단에 0/64 동그라미는 64개의 백신 엔진들이(ex.안랩v3..) 검사하여 0개의 엔진이 해당 파일을 악성 코드로 탐지하였다는 결과이다.

- 아래에 여러 엔진들 이름과 'undetected'라고 적혀 있는 것은 해당 엔진이 정상 파일로 인식했다고 보면 된다.

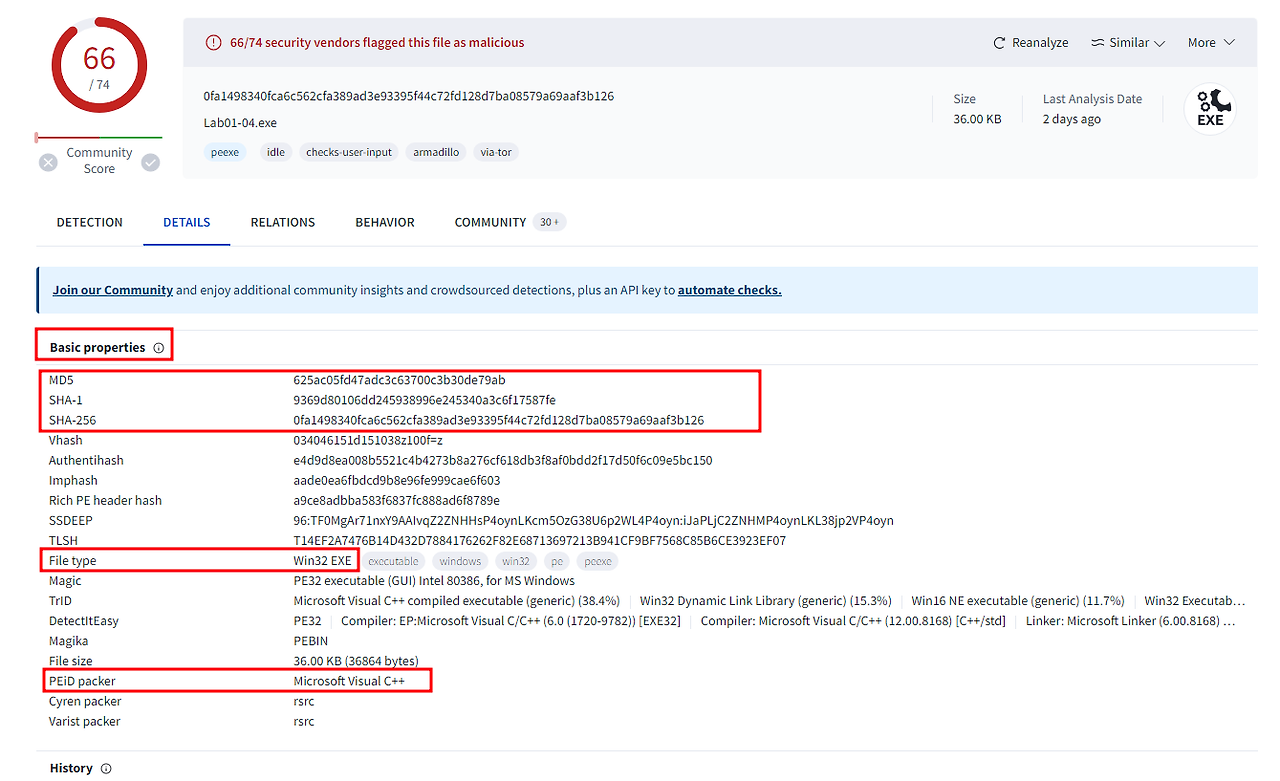

- 이번에는 악성 코드 파일을 분석한 예시를 가져왔다.

- 이번에는 74개의 엔진에서 66개의 엔진이 악성코드를 감지했다.

- 안랩v3엔진은 트로이 목마를 감지한 것으로 본다.

- detail앱을 들어가면 더 자세히 내용을 알 수 있다.

- 디테일 탭을 들어왔을 때 화면이다.

- 다양한 해시 함수들로 해당 파일의 해시값을 확인 가능하다.( MD5, SHA-1, SHA-256 등과 같은 해시함수로 해당 파일의 해시값을 확인 할 수 있다.)

- history 메뉴에는 파일이 생성된 날짜, 처음 업로드 된 날짜, 마지막 업로드 된 날짜 등 확인이 가능하다

- Names 메뉴에서 해당 파일의 이름이 어떤 식으로 변경되어 왔는지도 확인이 된다.

- URL 분석:

- 웹사이트 링크를 입력하여 악성인지 확인한다.

- 웹사이트가 멀웨어를 배포하거나, 피싱 목적으로 사용되는지 여부를 다수의 엔진을 통해 분석한다.

- 악성 웹사이트로 확인될 경우, 해당 도메인 및 관련 IP 주소에 대한 정보가 함께 제공된다.

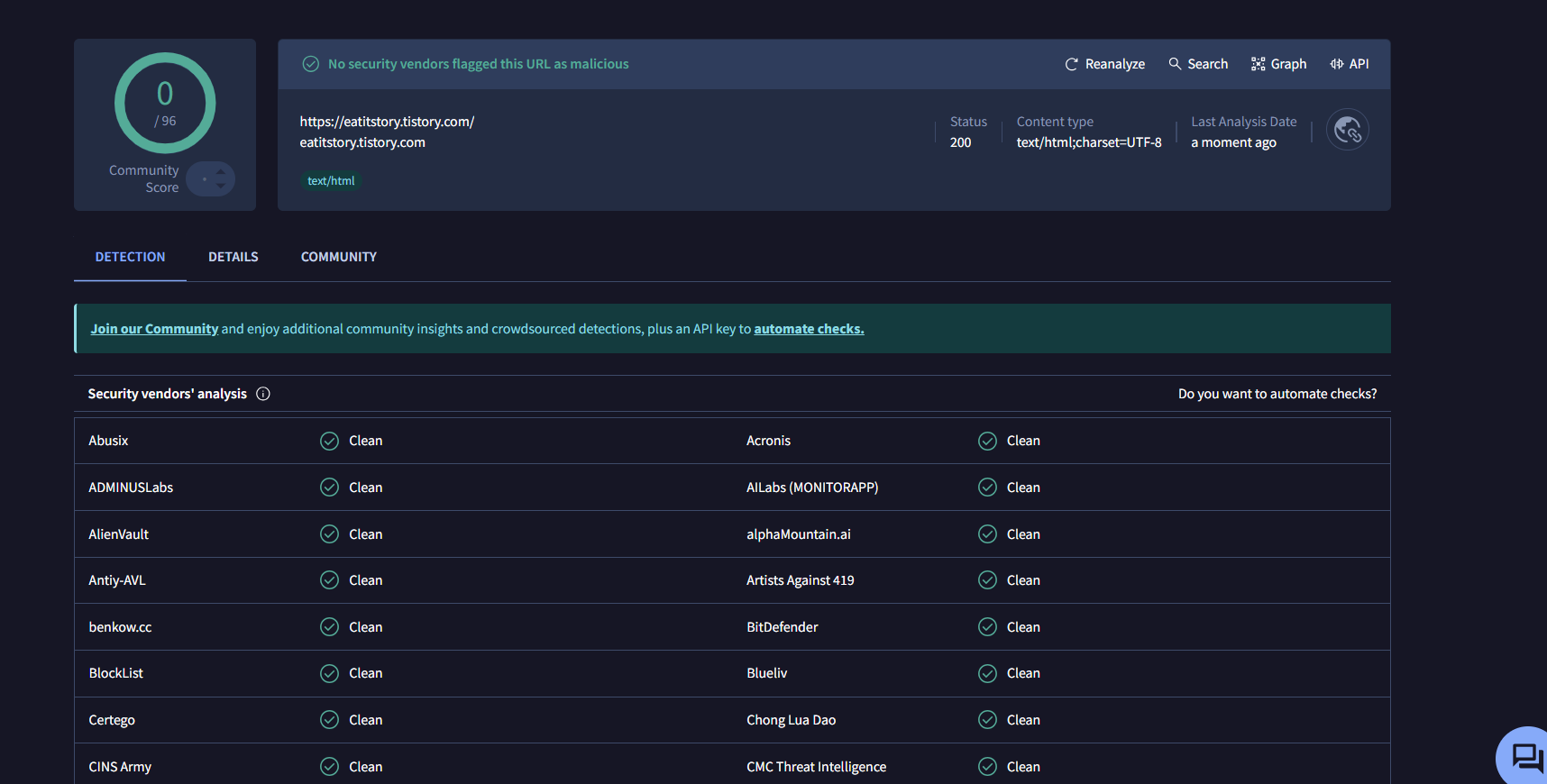

- 이번에는 파일이 아닌 웹사이트 링크를 시도 해봤는데 내 블로그로 검사해봤다.

- 문제 없이 0/96으로 나오는 걸 볼 수 있다.

- 도메인 및 IP 주소 분석:

- 도메인 또는 IP 주소를 입력하면 해당 주소의 신뢰도를 평가하고, 연결된 악성 활동 기록을 확인할 수 있다.

- Whois 정보, 관련 도메인, 그리고 해당 IP 주소와의 관계를 파악하여 악성 활동 여부를 분석한다.

- 위에 URL과 똑같은 방법으로 하면 된다.

- Virus토탈은 방대한 데이터베이스를 가지고 있어서 이전에 검사한 파일의 경우 해시값을 입력해서 이전의 검사 기록을 확인 할 수 있다.

- 주의사항

- 바이러스 토탈에 업로드된 파일은 커뮤니티에 공개가 되기 때문에 기밀 또는 민감한 정보는 올리면 안된다.

- 검사 결과를 맹신하지 말자!

- 파일을 압축하여 업로드할 경우 다양한 보안 제품에서 지원되지 않을 수 있음. => 압축하여 업로드 검사를 하고자 한다면 범용성이 있는 ZIP 파일 형식이 권장된다.

- 검사 결과의 순서가 꼬일 수 있으므로 압축파일이 아닌 하나의 파일만 검사하는 것이 좋다

3. VirusTotal을 통한 분석 방법

악성코드 분석은 총 3가지 기초 분석, 정적 분석, 동적 분석으로 분류된다.

- 기초 분석: 파일의 기본 정보와 메타데이터를 확인해 빠르게 의심 여부를 판단.

- 정적 분석: 파일을 실행하지 않고 내부 코드와 구조를 분석해 악성 행위를 파악.

- 동적 분석: 가상 환경에서 파일을 실행해 실제 동작과 악성 행위를 모니터링.

바이러스 토탈의 경우 기초 분석에 해당하며, 악성코드의 기초 정보를 확인한다.

- 기초 정보 확인 후, 정적 분석, 동적 분석을 통해 해당 파일의 악성 여부를 판단해야 한다.

- 바이러스 토탈의 결과를 맹신하지 않아야 하며 악성코드 분석 시 참고자료 정도로 생각하며 상세 분석을 한다.

참고

Virustotal 기능 및 사용법 / 악성코드 기초 분석 — IT-log (tistory.com)

Virustotal 기능 / Virustotal 사용법 / 악성 코드 기초 분석 / 바이러스 토탈 — Maker's security (tistory.com)

ppt

[11주차]virustotal.pptx

2.80MB

'Security > 보안관제' 카테고리의 다른 글

| 악성코드 샘플 분석 (0) | 2024.11.03 |

|---|---|

| 정적, 동적 Tool 실습 (4) | 2024.10.26 |

| 샘플 분석 환경 구성 (4) | 2024.10.12 |

| 악성코드 정적, 동적분석 (0) | 2024.09.27 |

| 보안관제란? (4) | 2024.09.05 |