기초분석에 이어서 계속 진행해보자

https://eatitstory.tistory.com/79

악성코드 샘플 분석3(상)

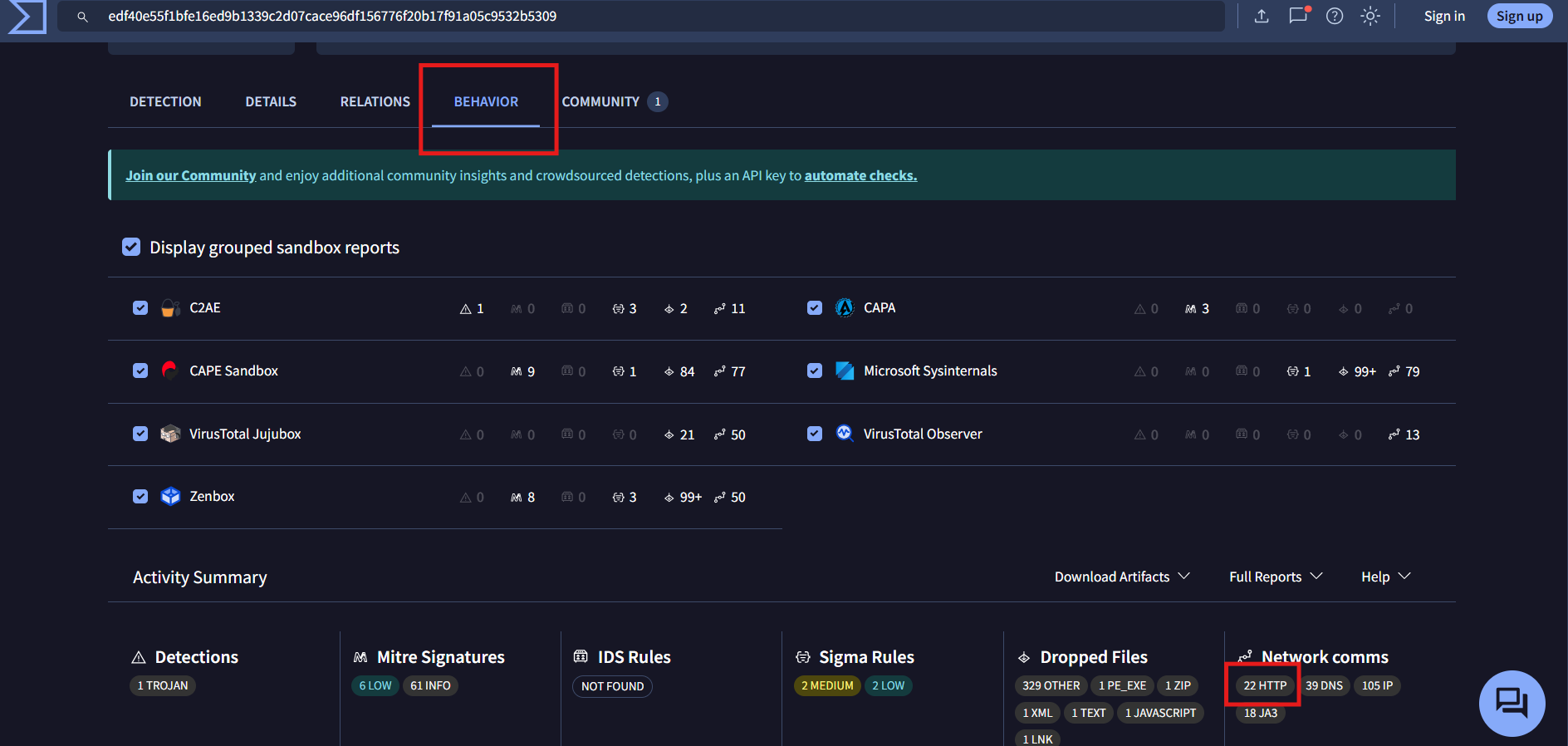

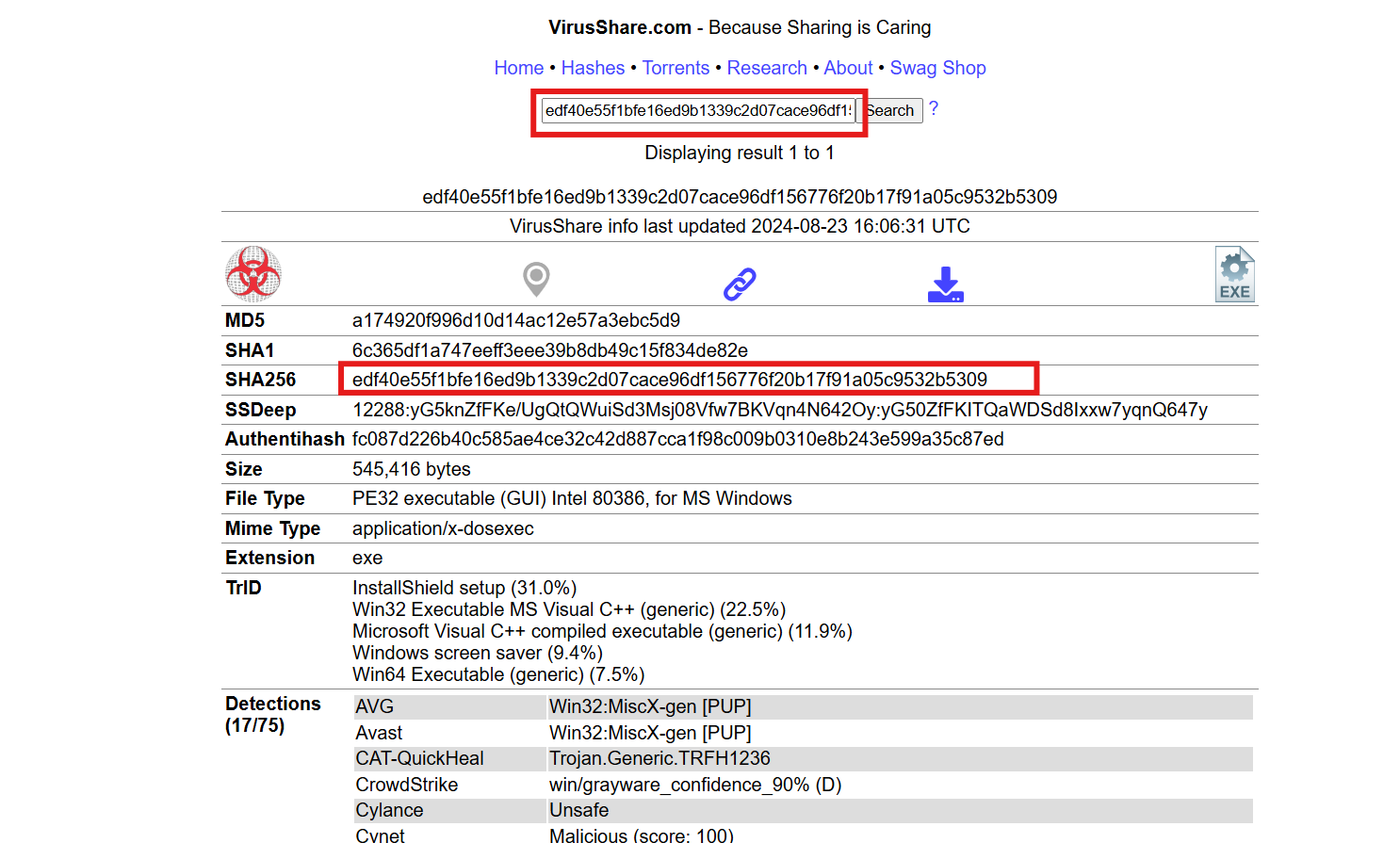

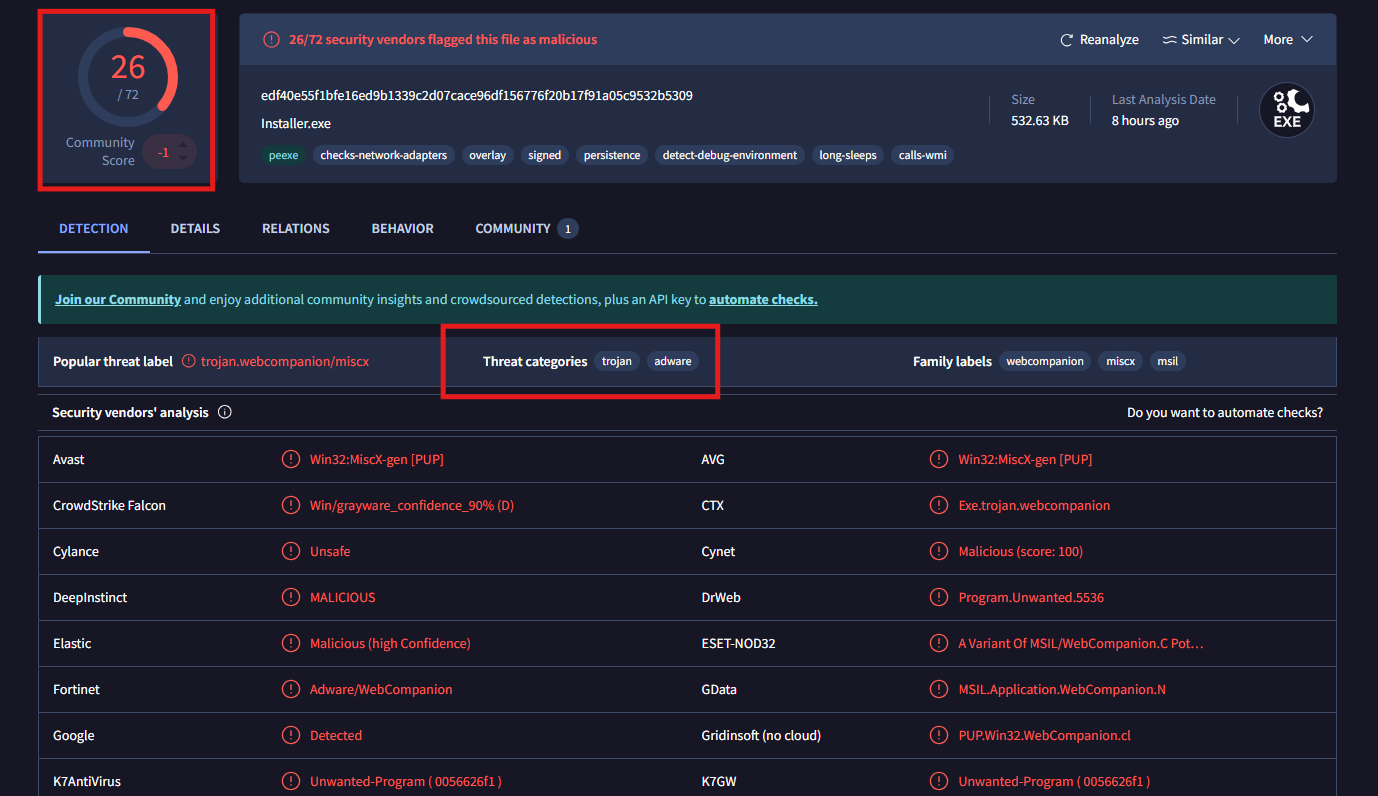

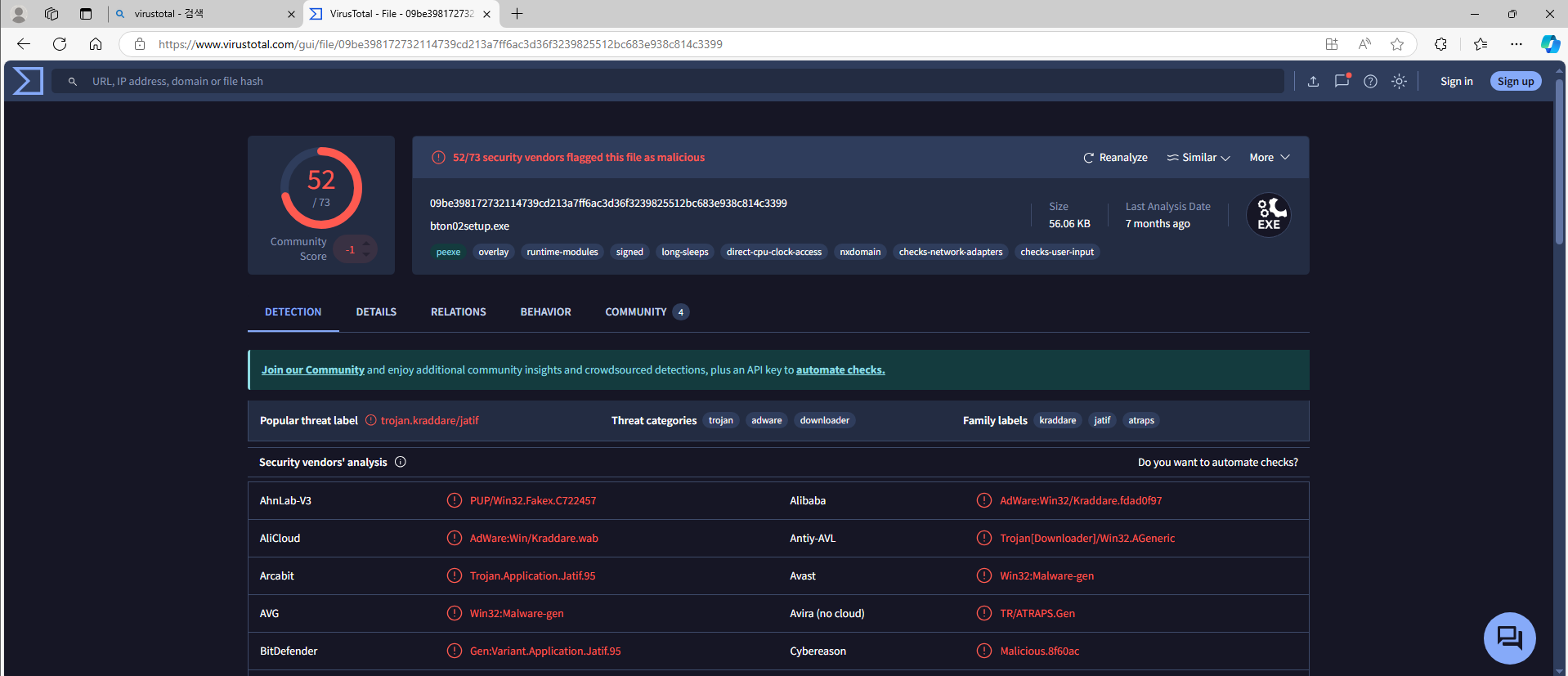

악성코드 샘플 조사 및 수집 과정 명확한 네트워크 행위가 있는 샘플 필요성Snort를 활용한 패턴 생성을 위해 명확한 HTTP 기반 네트워크 행위를 가진 악성코드 샘플이 필요.정보유출형, 애드웨어

eatitstory.tistory.com

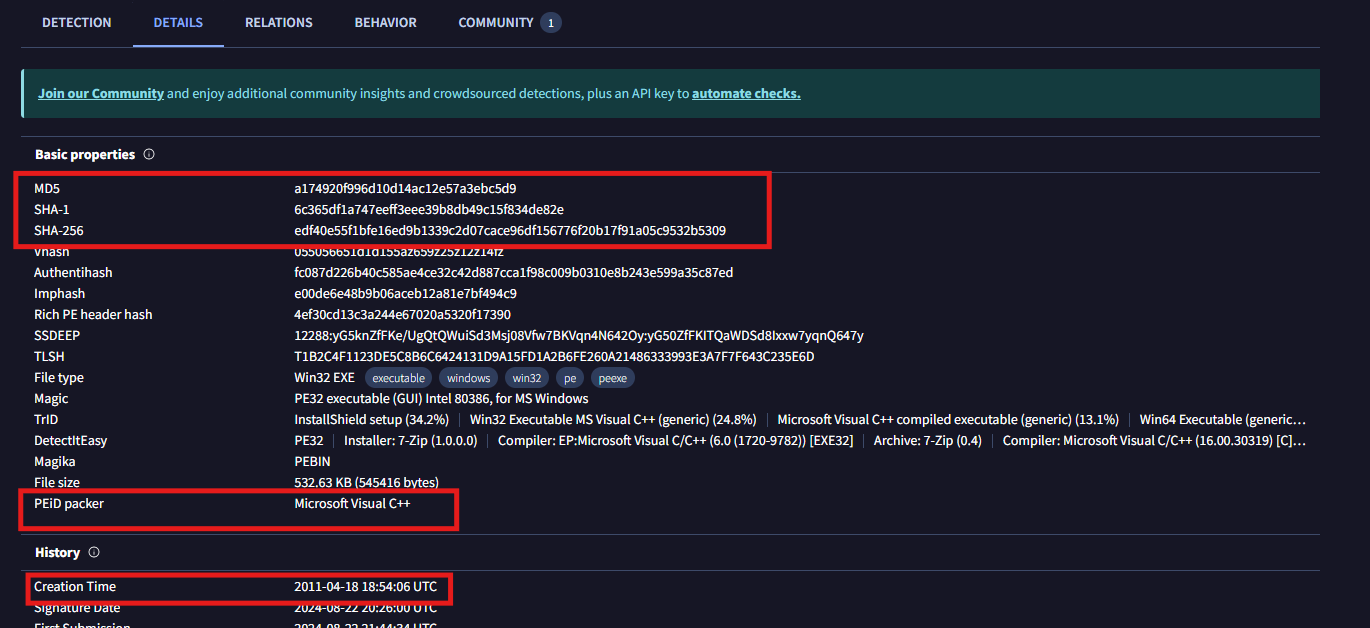

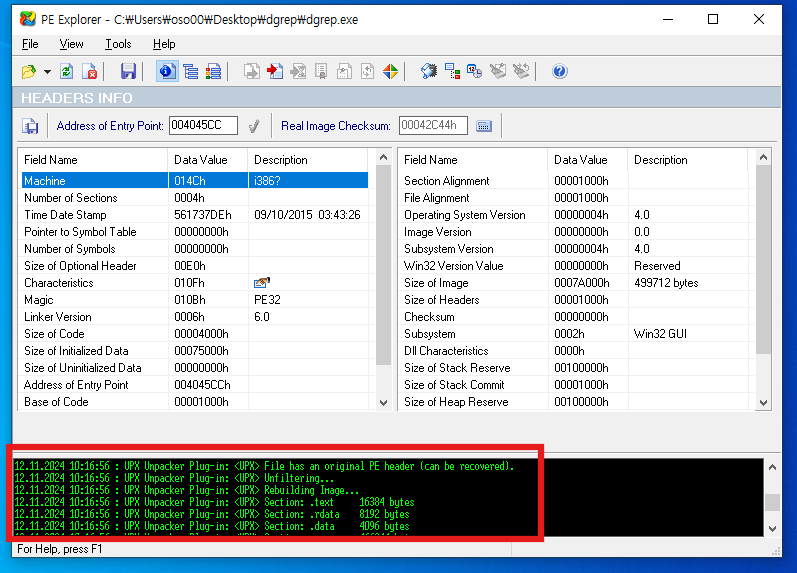

정적 분석

ExInfo PE

- Micro Visual C++/C#으로 작성된 것을 확인하여 패킹되지 않았다고 판단하였다.

- .text 섹션에서 평문 코드가 보이는 것으로 보아 분석 가능하다고 판단하였다.

- 일반적인 압축 파일로 간주하고 내부 파일도 분석해보기위해 7-Zip으로 압축을 해제하였다.

- 압축 해제 후 내부 파일

- 내부 파일 중 핵심 파일로 보이는 webcompanion-installer.exe를 ExInfo PE로 분석하였다.

- 앞서 언급한 것처럼 Micro Visual C#이 보이는 것으로 보아 패킹은 없는 것으로 판단하였다.

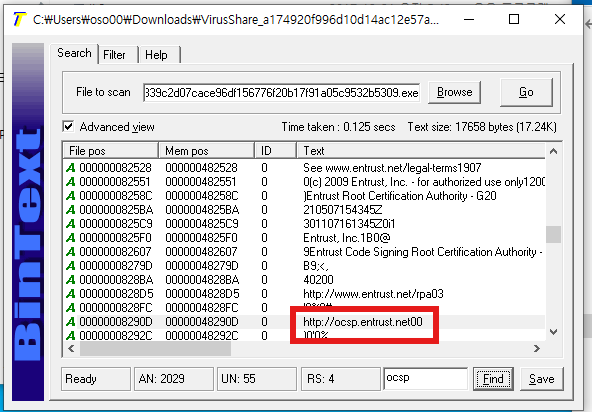

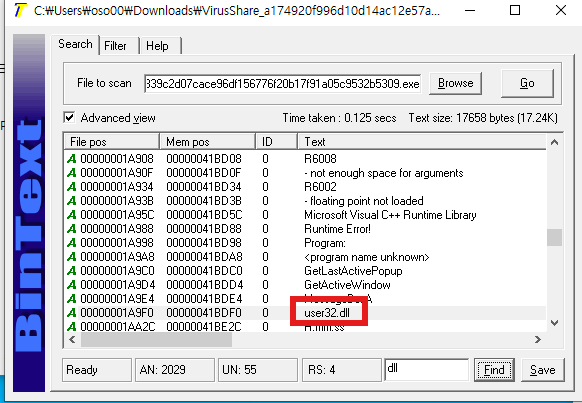

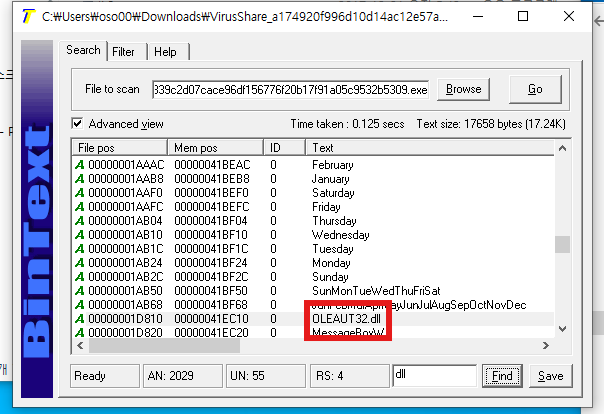

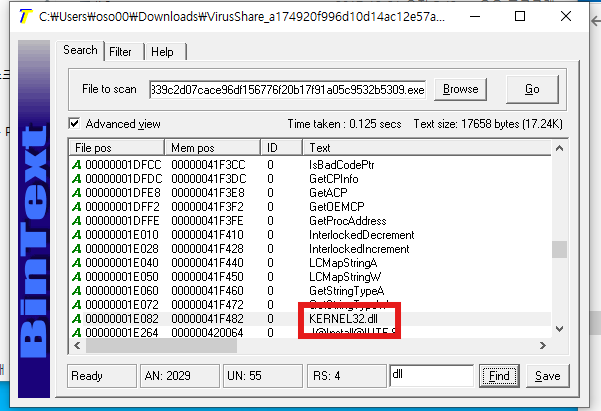

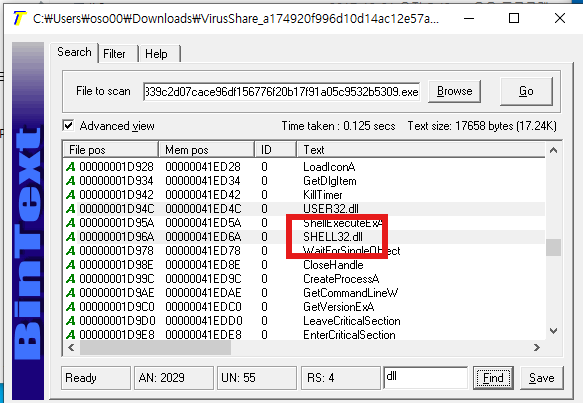

BinText

- installer.exe(악성코드)를 실행하면 실행되는 webcompanion-installer.exe가 보인다.

- installer.exe를 압축해제 한 후 webcompanion-installer.exe 파일의 내부에 기초분석에서 중요시 한 파일인 webcompanion.exe가 포함된 것을 확인하였다.

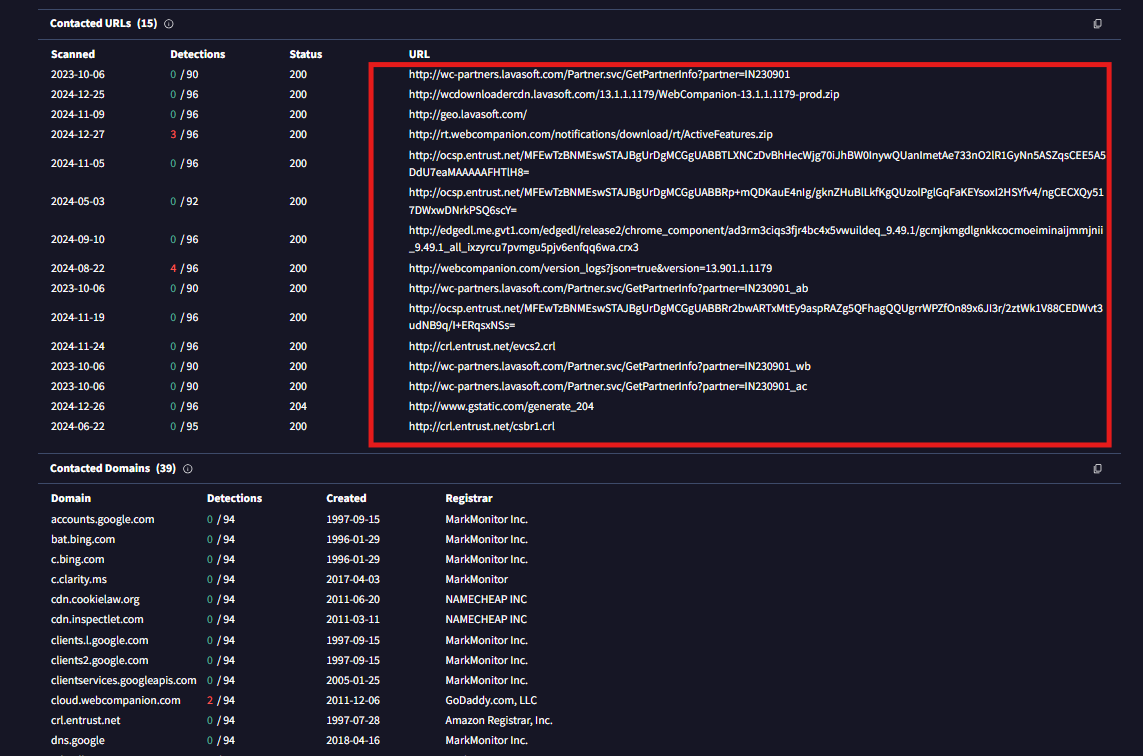

- 기초분석에서 보았던 url주소도 보인다.

- 악성코드에서 자주 사용되는 .dll 문자열도 보인다.

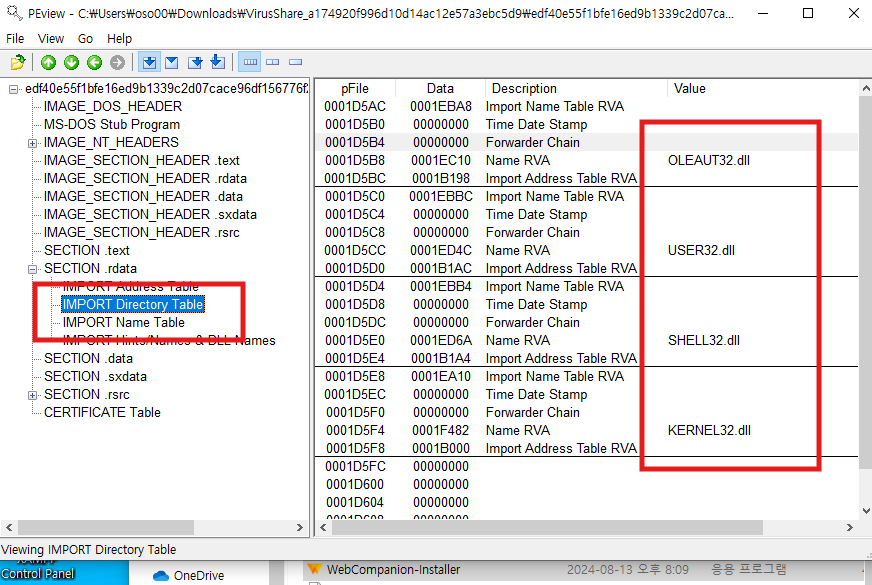

- user32.dll(ex,사용자 입력 감시), kernel32.dll(ex.시스템 관리와 같은 기본적인 기능과 관련), shell32.dll(ex.파일을 만들거나 지우고, 사용자에게 알림창을 띄우는 데 관련), oleaut32.dll(ex.데이터를 다루거나 특정 기능을 실행과 관련)

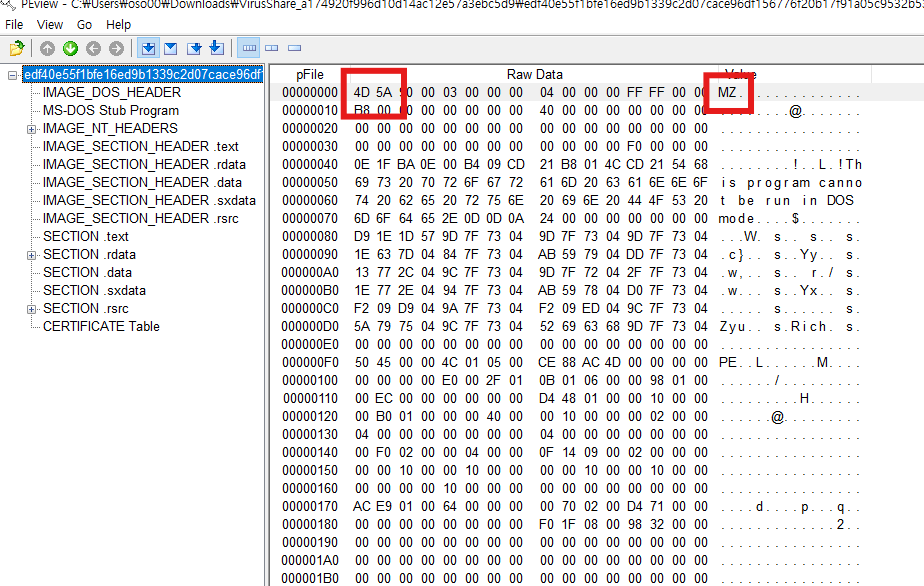

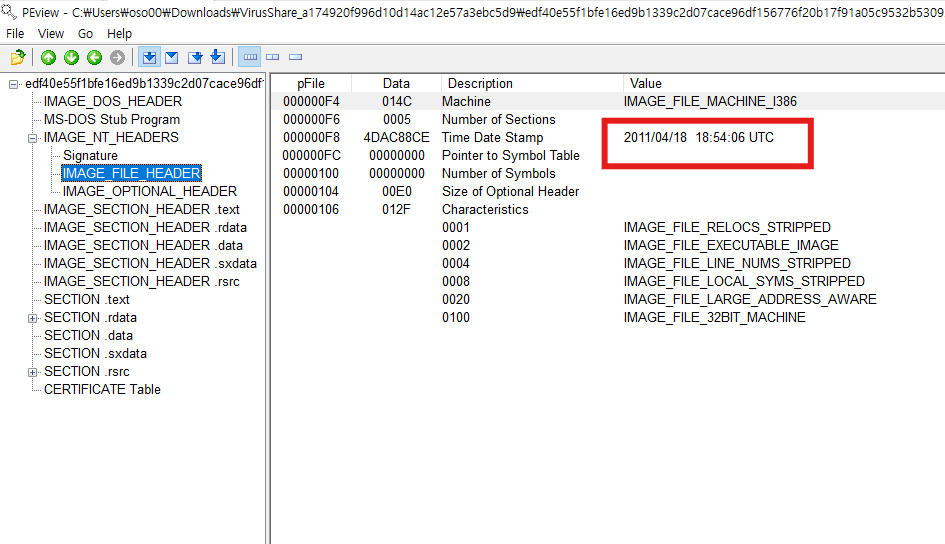

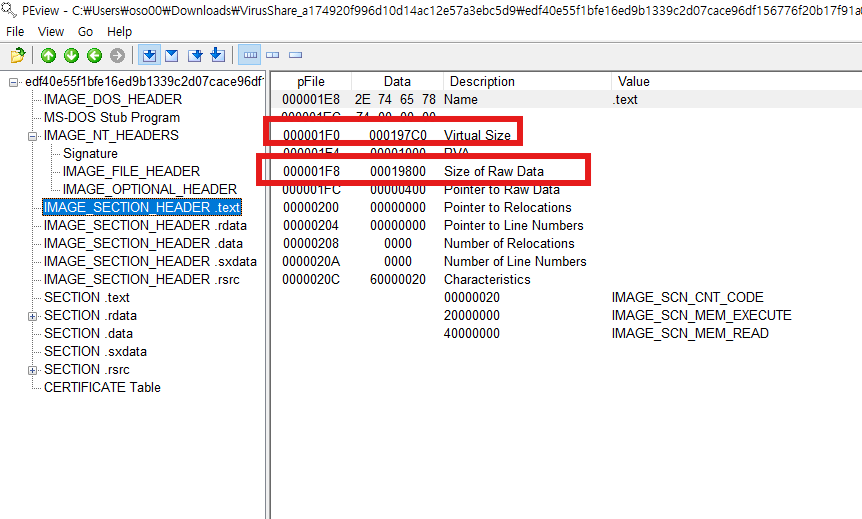

PEView

- "4D 5A MZ" 헤더를 통해 .exe 파일임을 확인하였다.

- 파일 생성 날짜를 확인했다.

- 파일 용량 차이가 크지 않아 패킹 여부는 무시해도 된다고 판단하였다.

- BinText에서 확인한 DLL 파일들이 여전히 존재하는 것을 확인하였다.

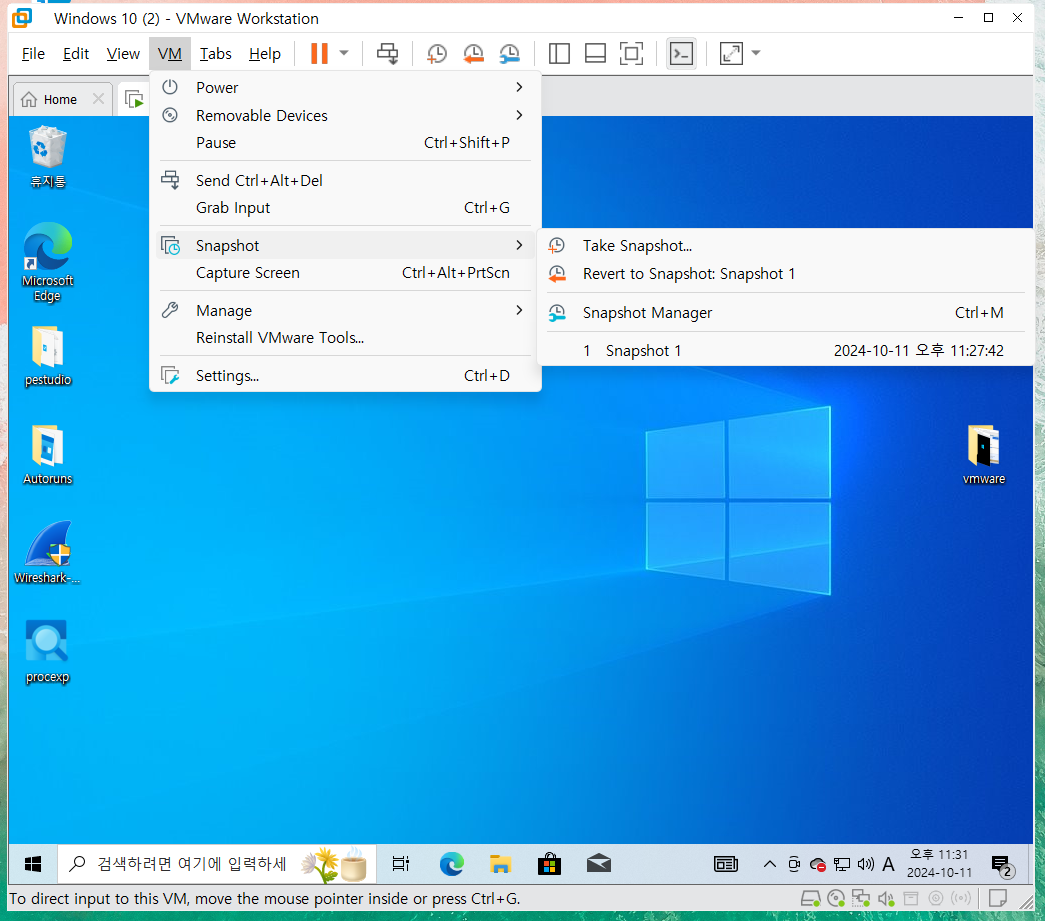

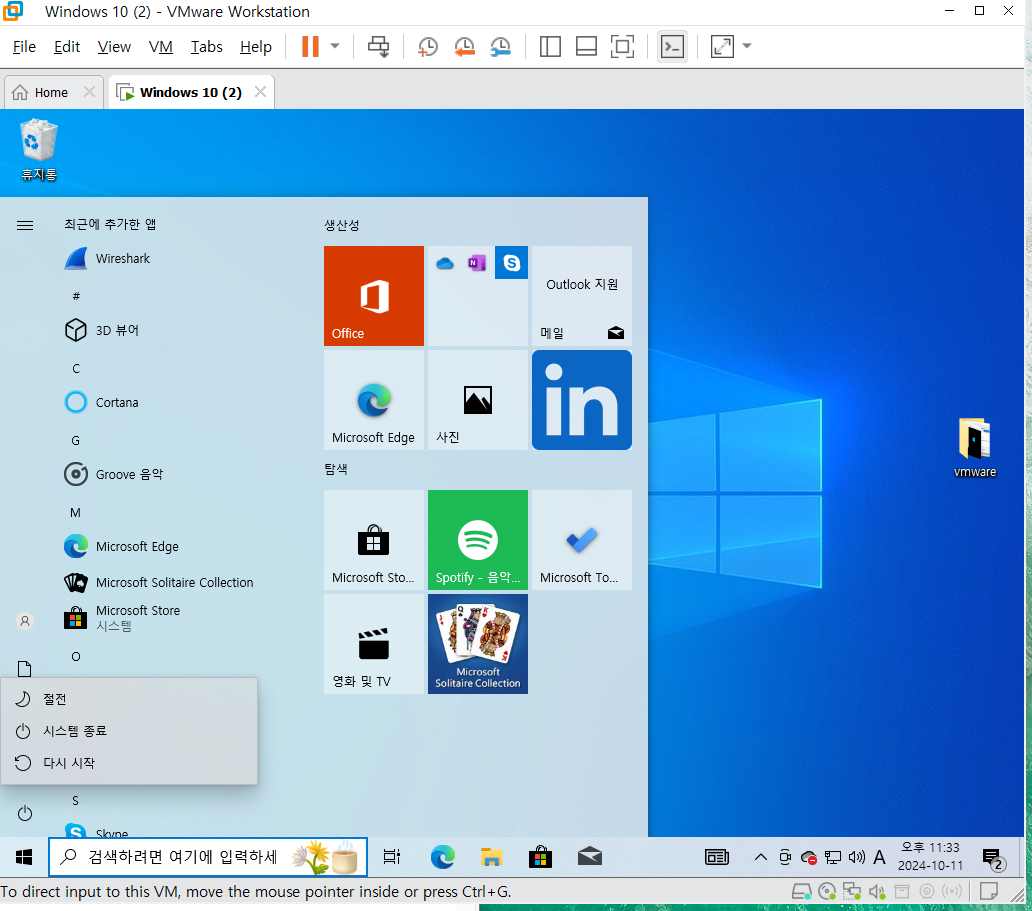

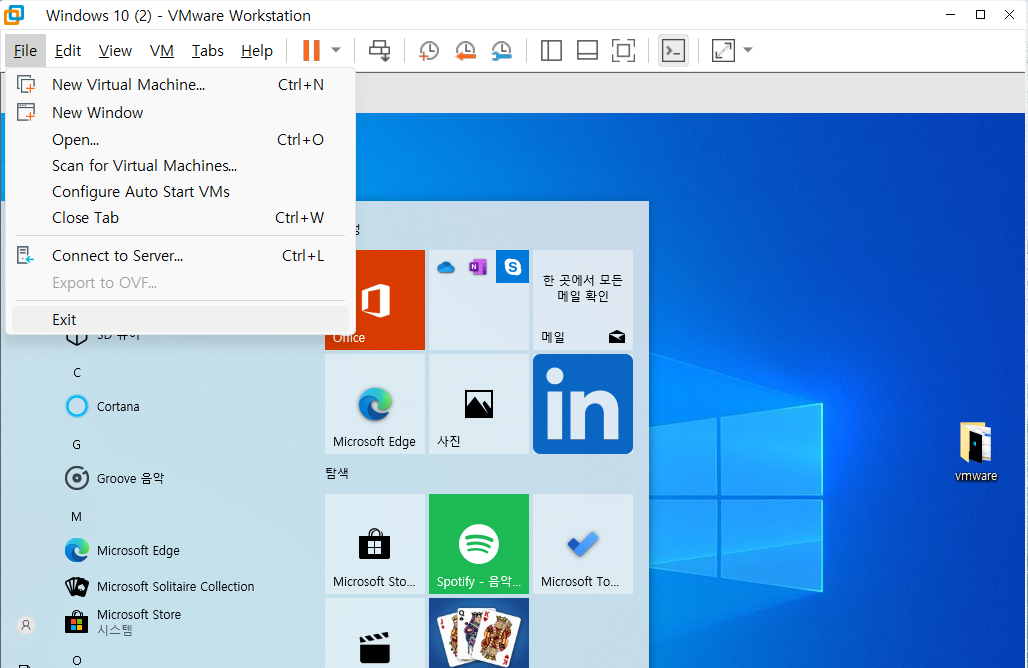

동적 분석

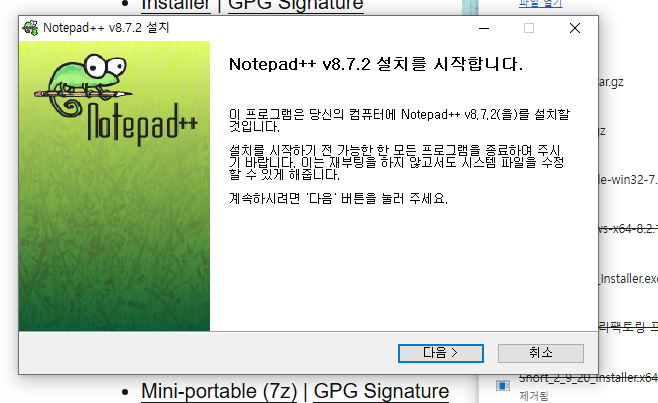

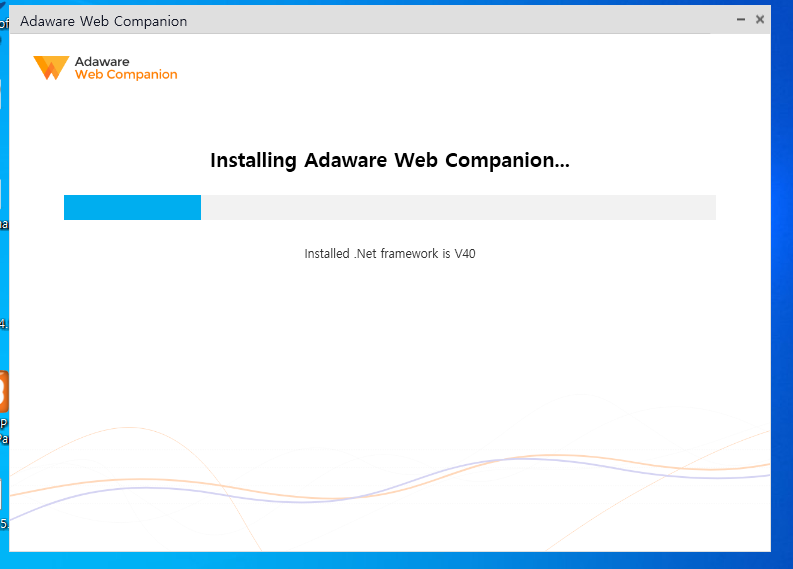

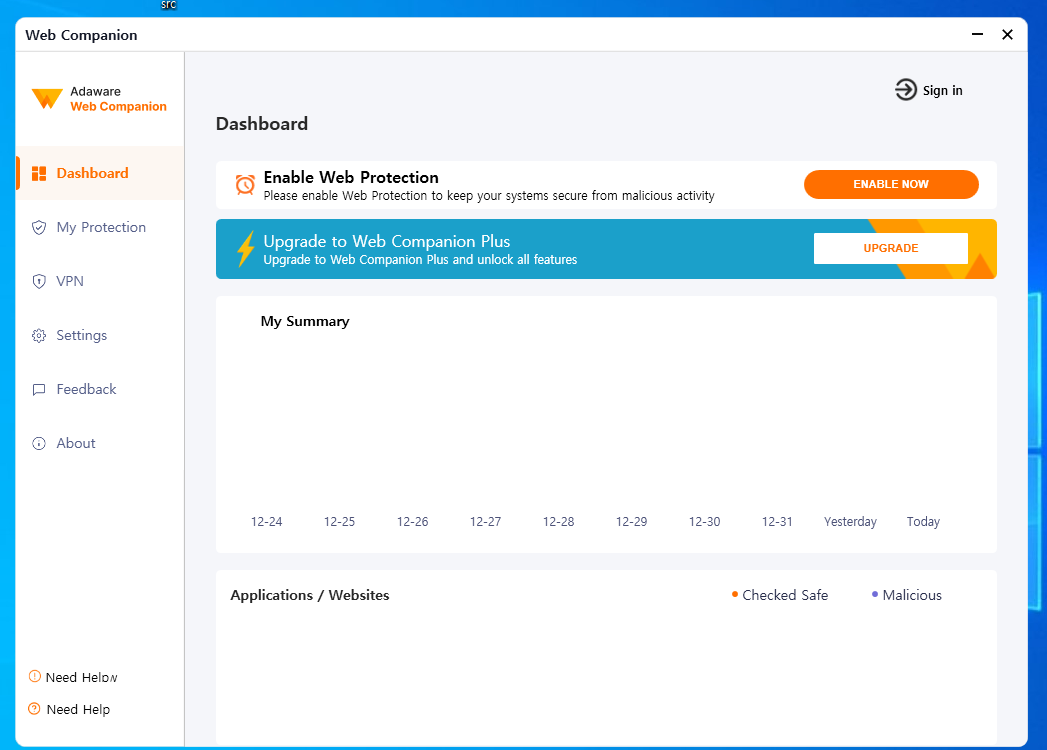

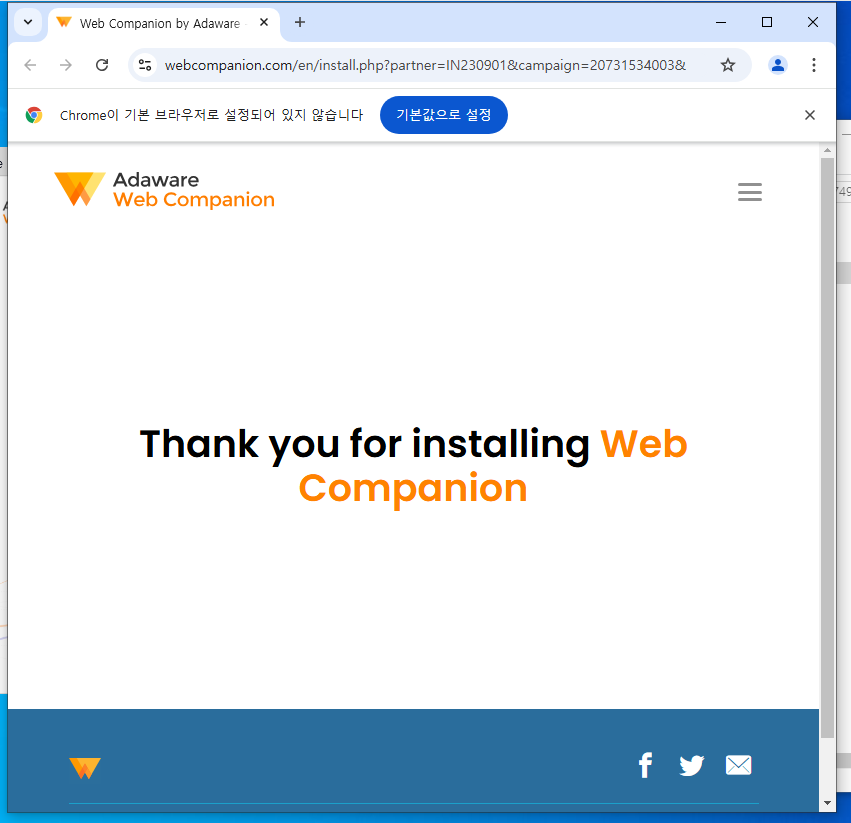

악성코드 실행 화면

- 파일이 설치가 되고

- 설치가 완료 되면 크롬으로 창이 뜬다

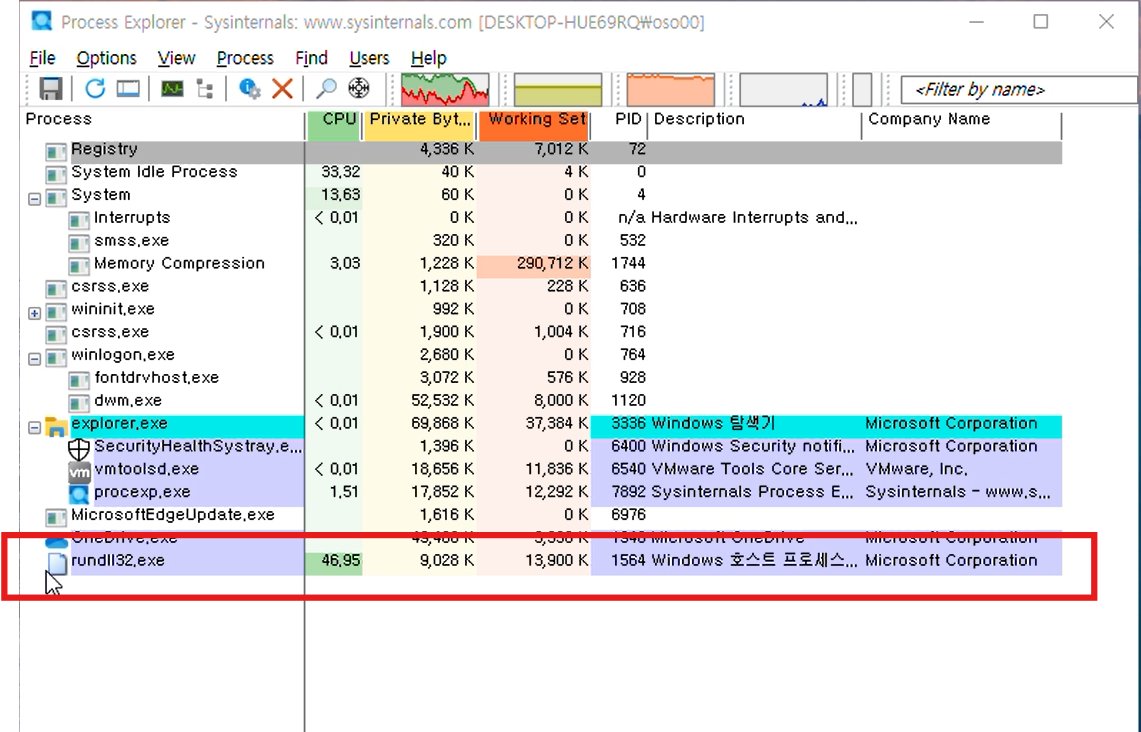

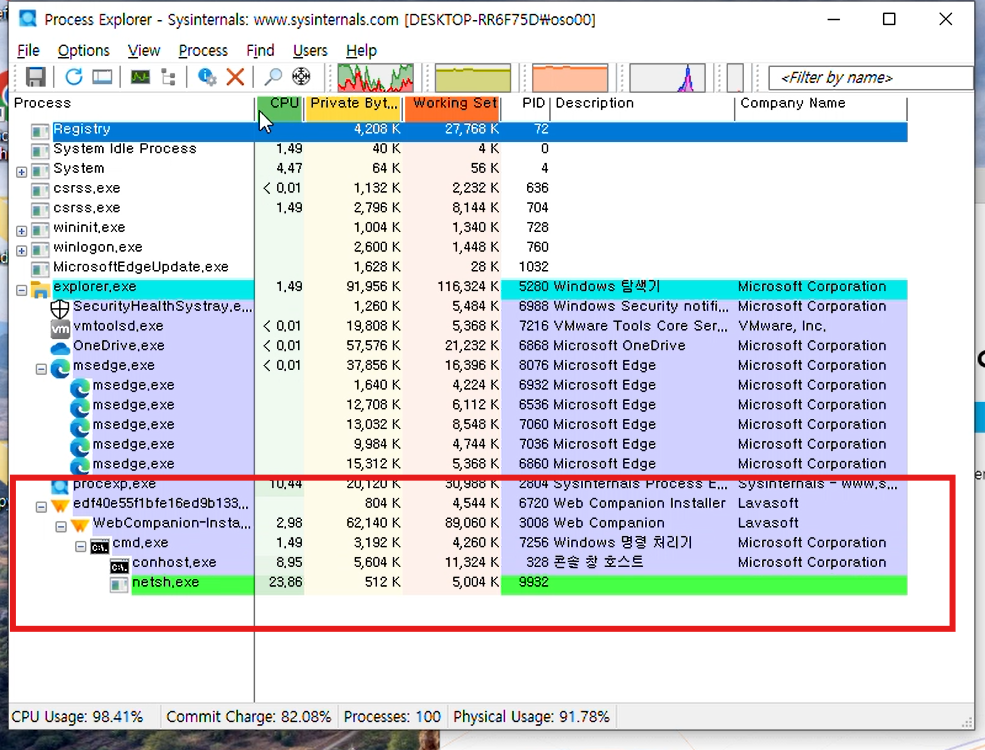

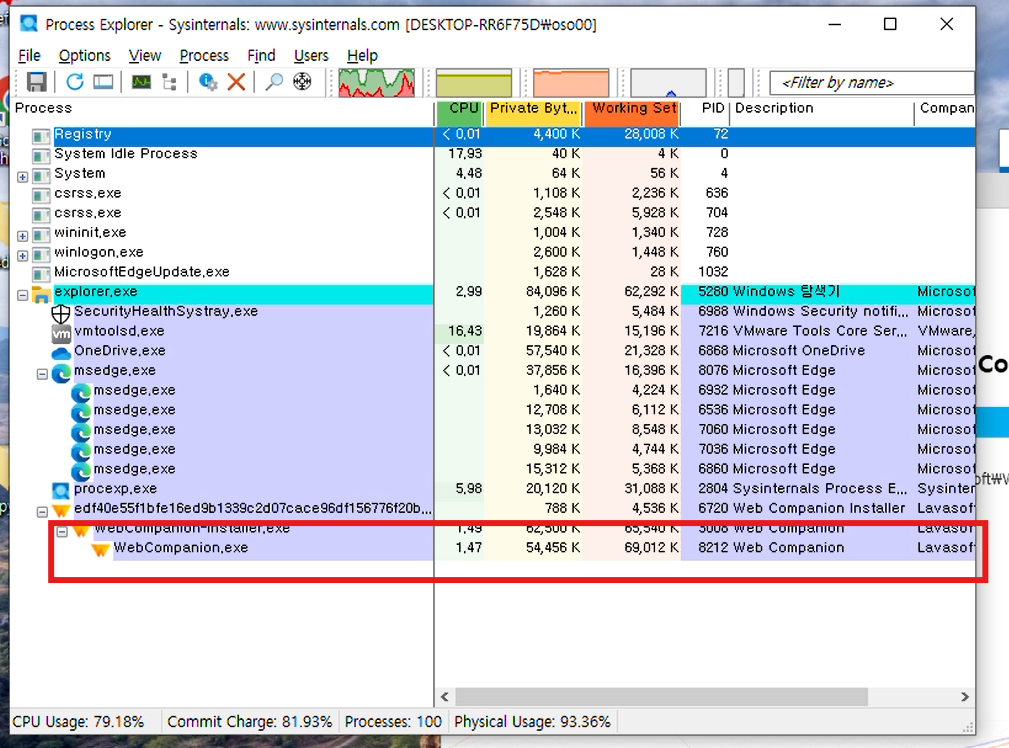

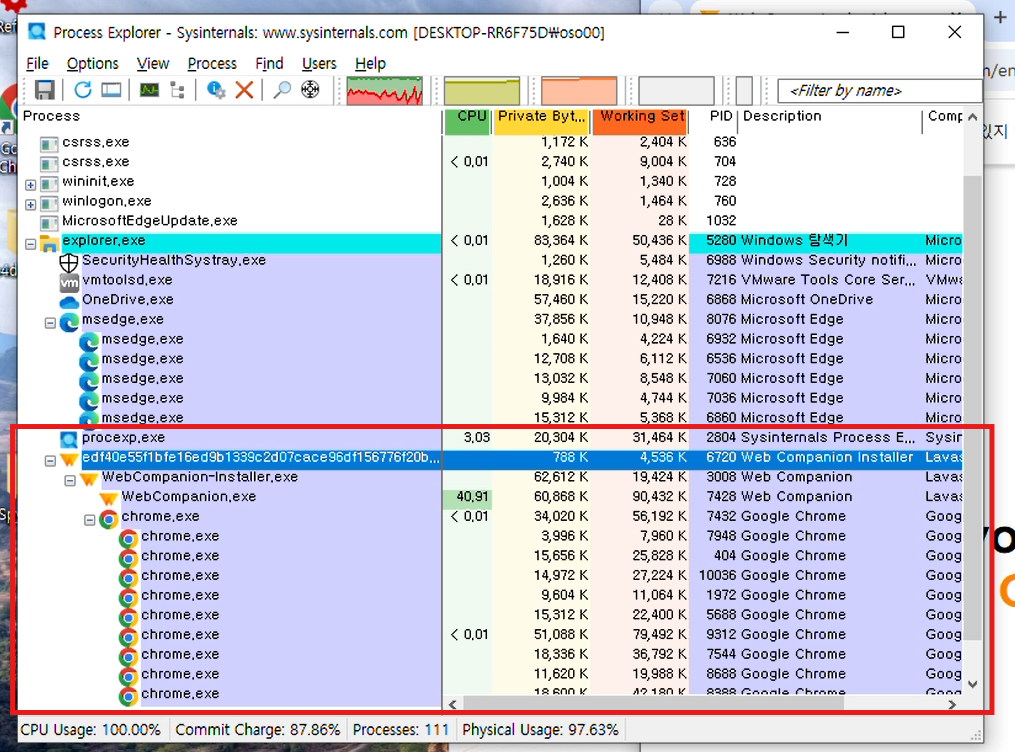

Process Explorer

- webcompanion-installer.exe 실행 후 cmd.exe, conhost.exe, netsh.exe가 순차적으로 실행되는 것을 확인하였다.

- cmd.exe가 없어지면 그 다음로 webcompanion.exe가 실행되다가 사라진다.

- 그리고 다시 webcompanion.exe 실행이되고 크롬 브라우저를 반복적으로 띄우는 과정을 확인하였다.

- 이는 크롬을 반복적으로 실행해 시스템 자원을 소모하거나, 추가적인 악성 활동을 시도하고 있음을 추정할 수 있다.

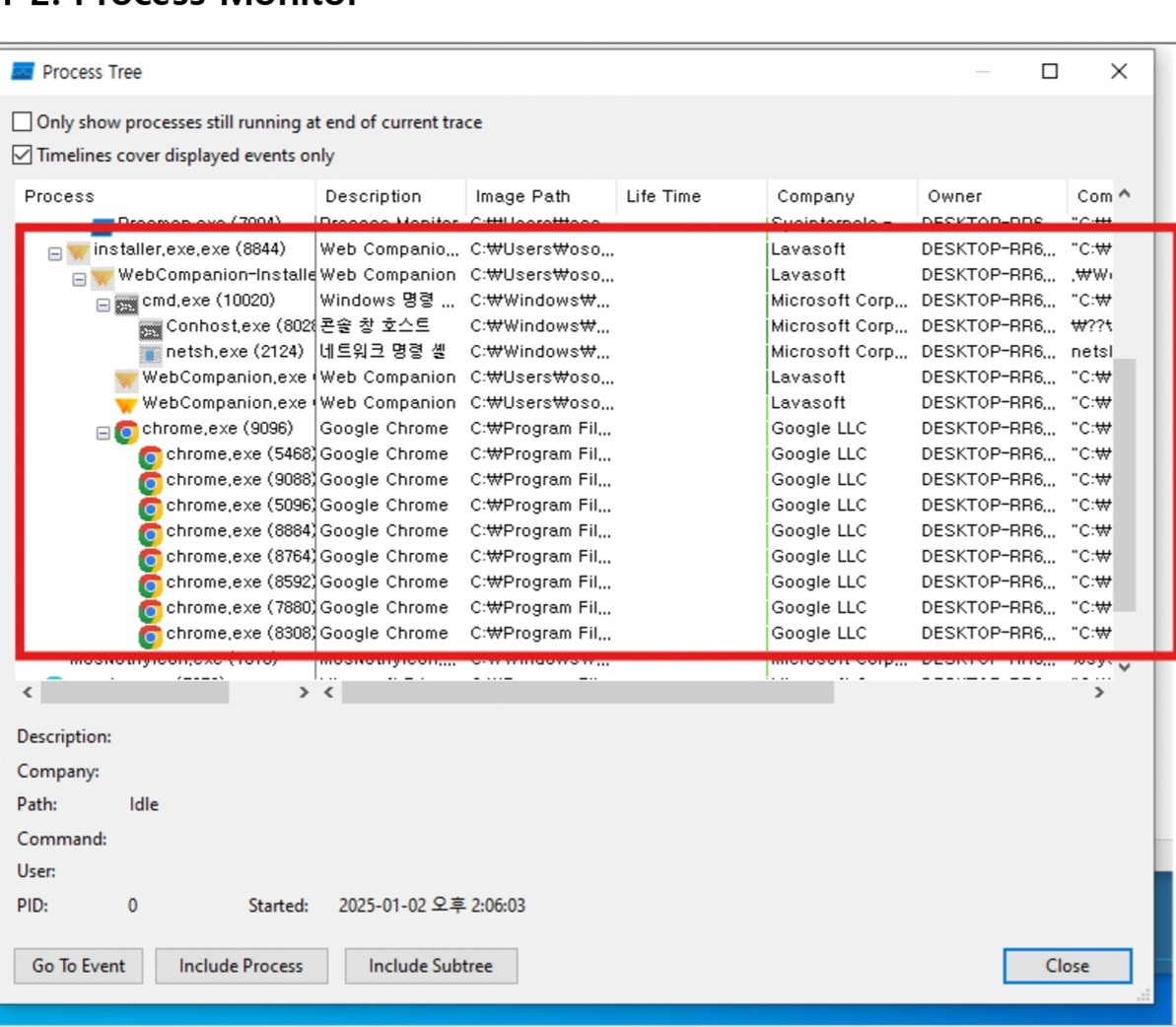

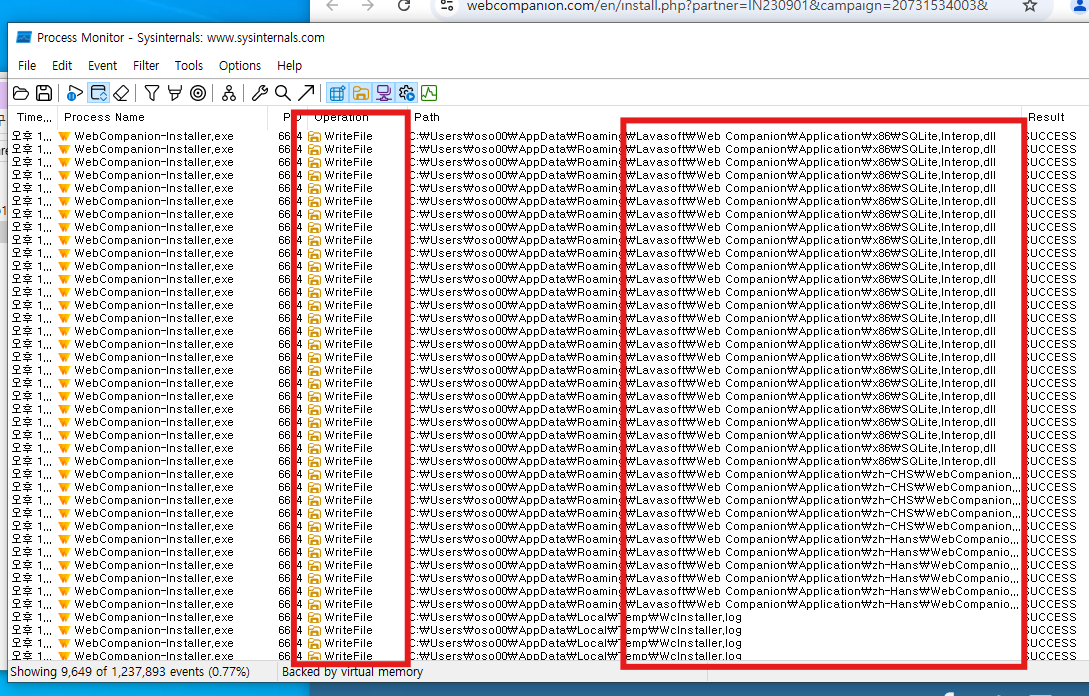

Process Monitor

- Process Tree로 실행 과정을 확인한 결과, Any.Run에서 확인한 실행 과정과 동일하게 진행되었다.

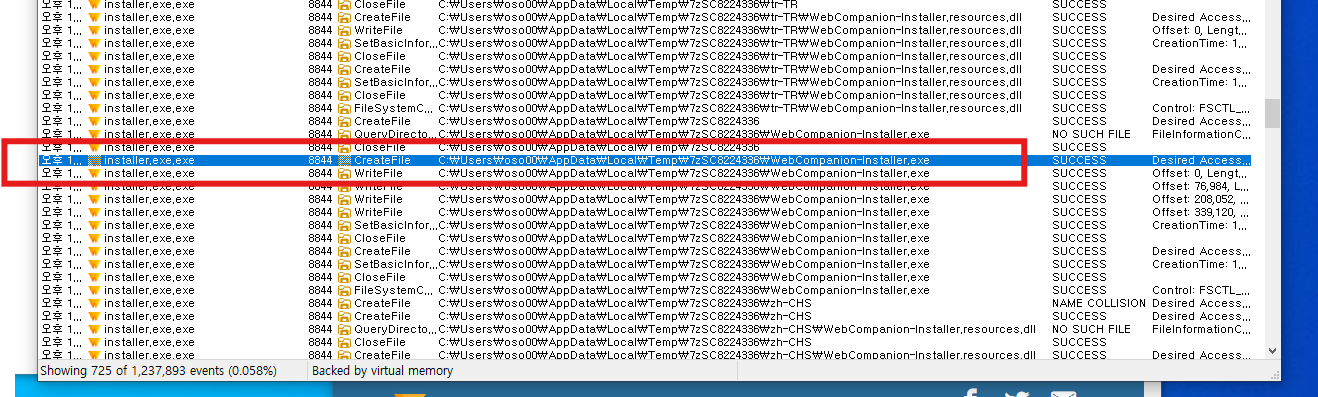

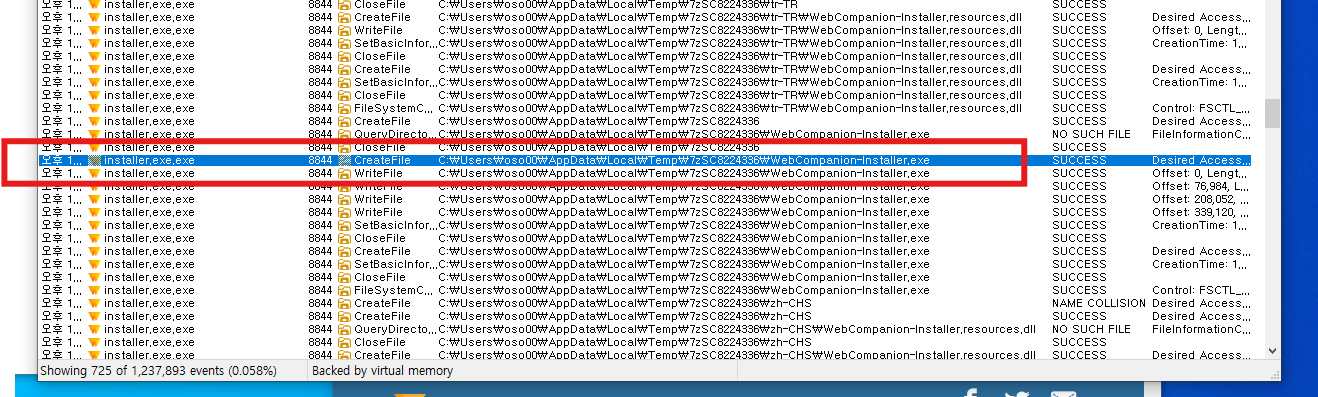

- installer.exe가 실행된 후 하위 파일인 webcompanion-installer.exe를 생성하고 실행하는 과정을 확인하였다.

- webcompanion-installer.exe 파일도 똑같이 구동이 되기 위해 여러 파일들을 실행하려는 과정이 보인다.

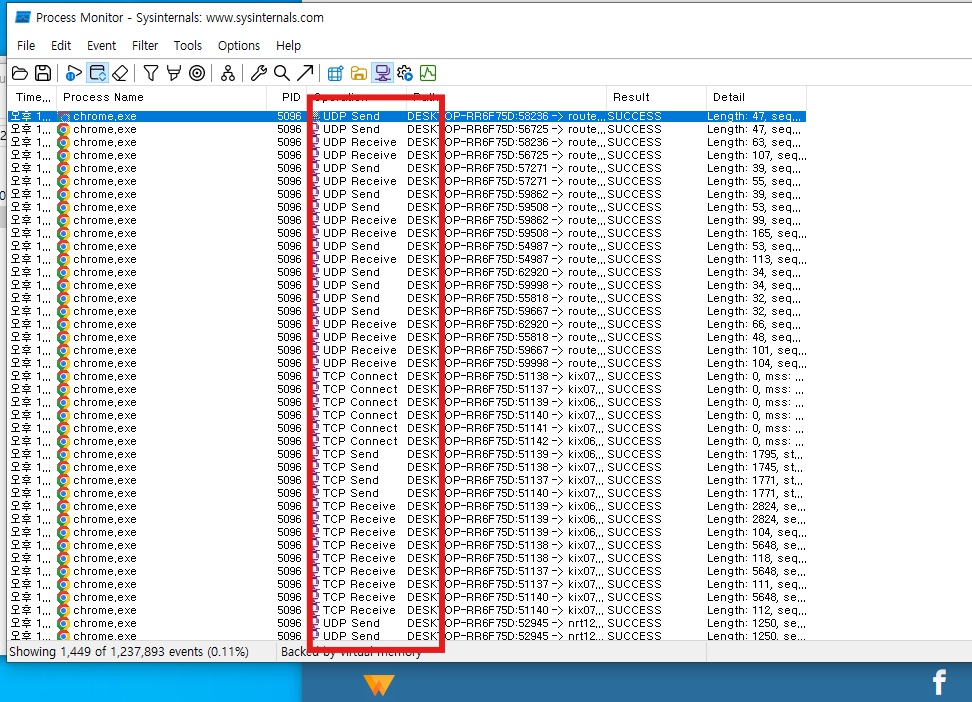

- webcompanion.exe와 chrome.exe에서 TCP/UDP 네트워크 통신 시도 활동을 확인하였다.

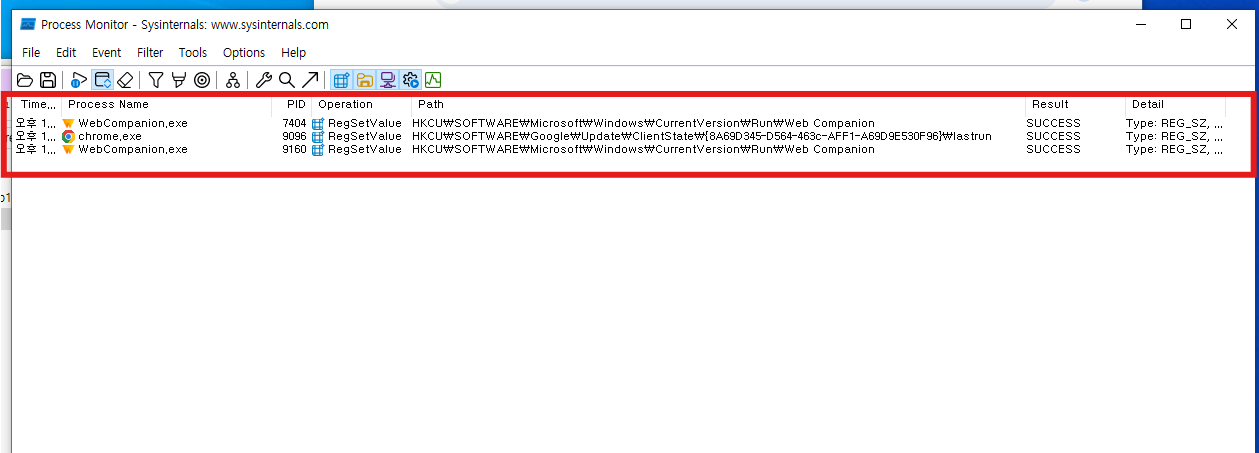

- webcompanion.exe과 chrome.exe파일을 보면 프로세스가 Windows 레지스트리의 특정 키 값을 변경하려는 활동을 확인하였다.

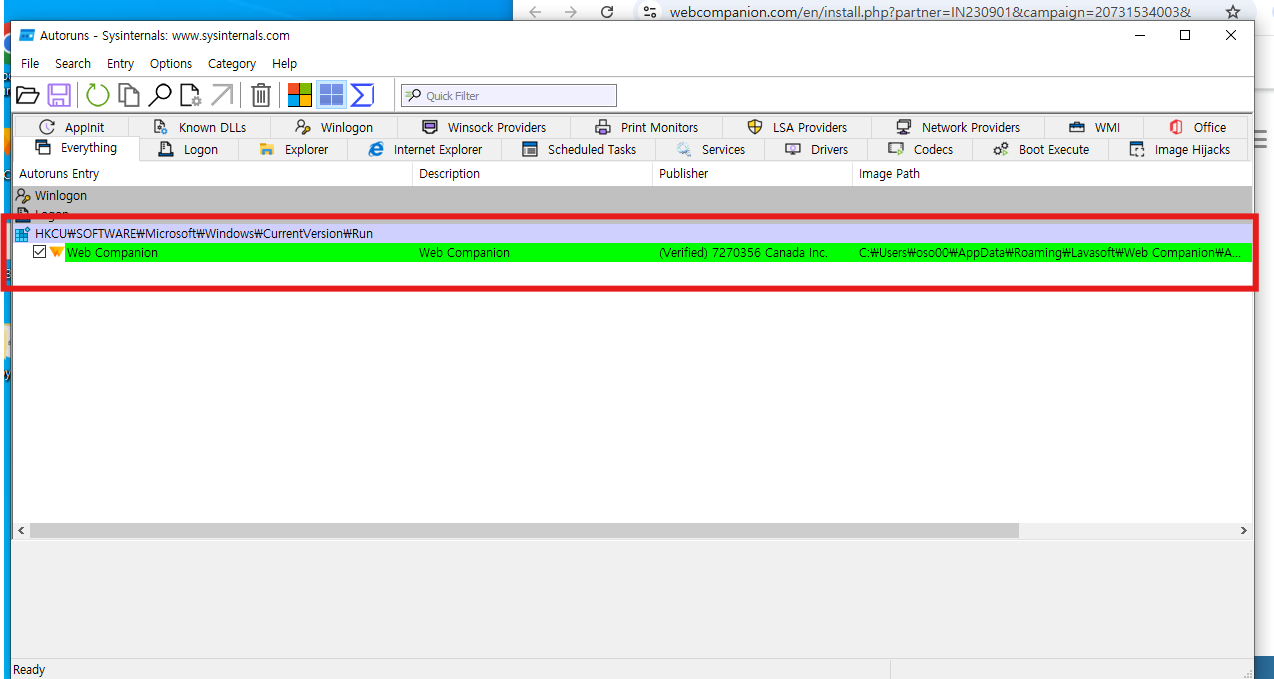

Autoruns

- installer.exe 실행 전·후 레지스트리 변화를 비교한 결과, Software\Microsoft\Windows\CurrentVersion\Run 경로에 Web Companion이 등록되어 자동 실행되도록 설정된 것을 확인하였다.

- 이로 인해 시스템 성능 저하, 검색 엔진 변경, 광고 폭주 등의 문제가 발생할 수 있다.

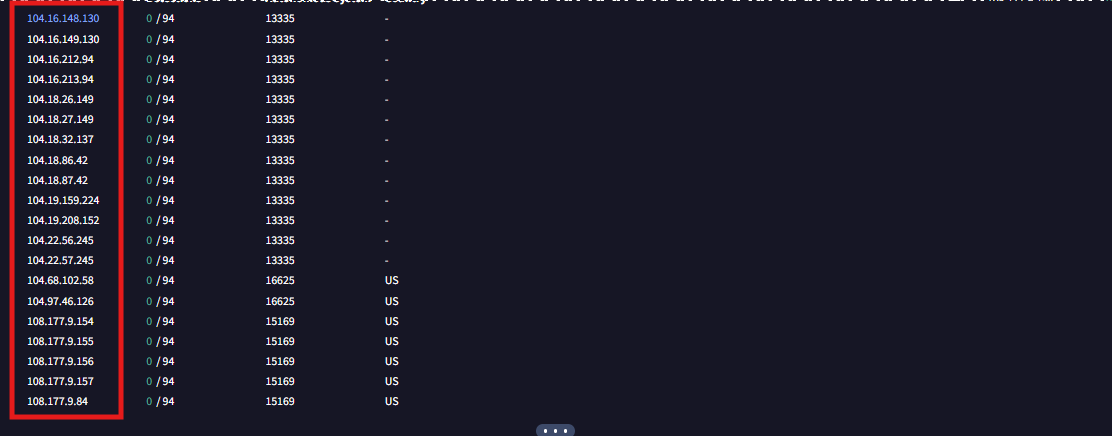

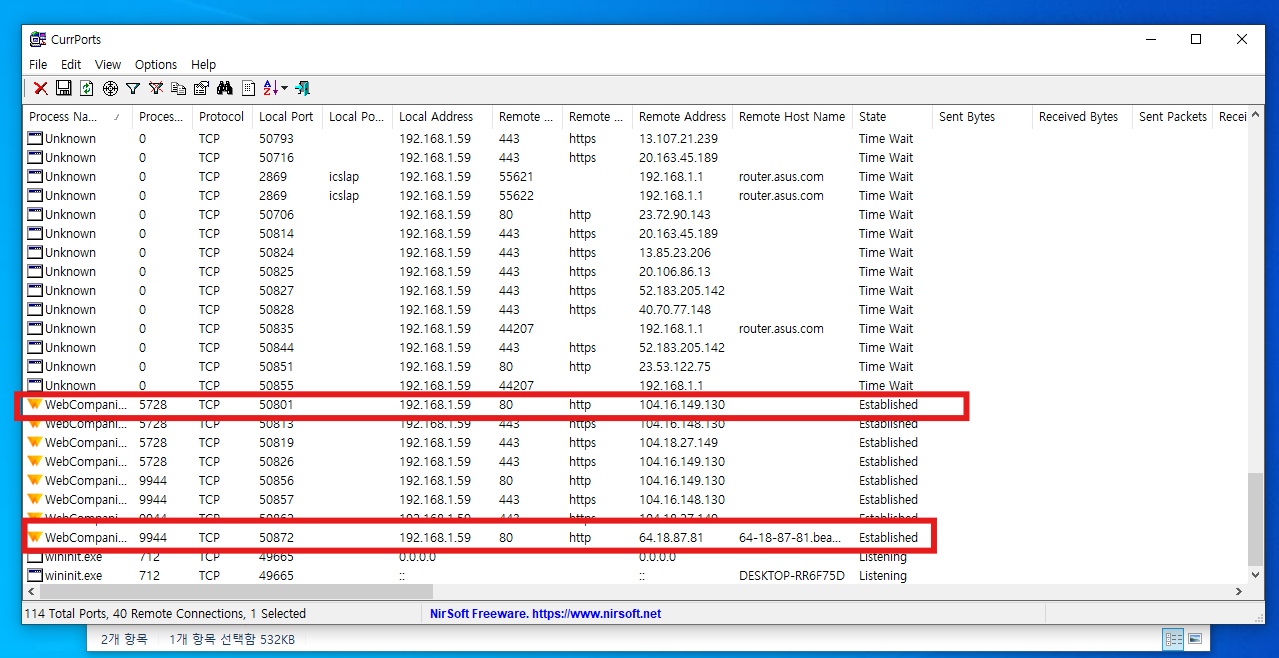

CurrPorts

- webcompanion.exe 실행 시 HTTP 통신에 사용된 IP를 확인하였다.

- 104.16.149.130

- 64.18.87.81

- TCP 연결 상태가 "Established"로, 통신이 성공적으로 이루어진 것을 확인하였다.

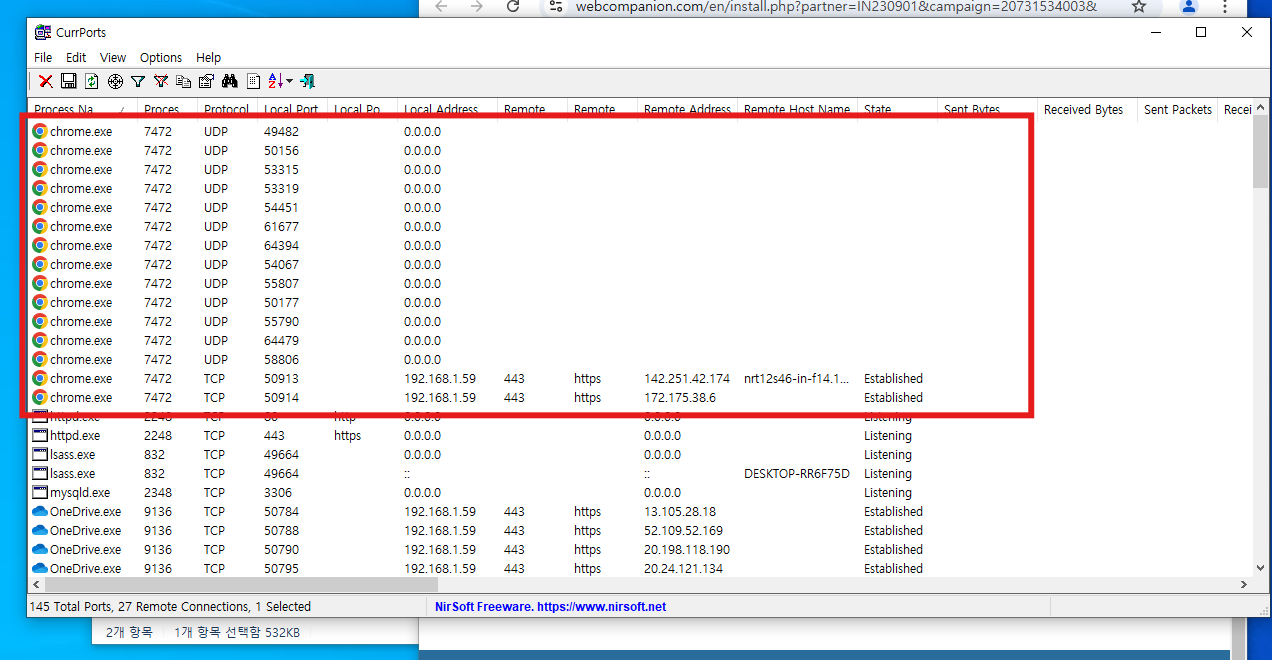

- chrome.exe가 여러 크롬 창을 실행하려는 시도를 확인하였다.

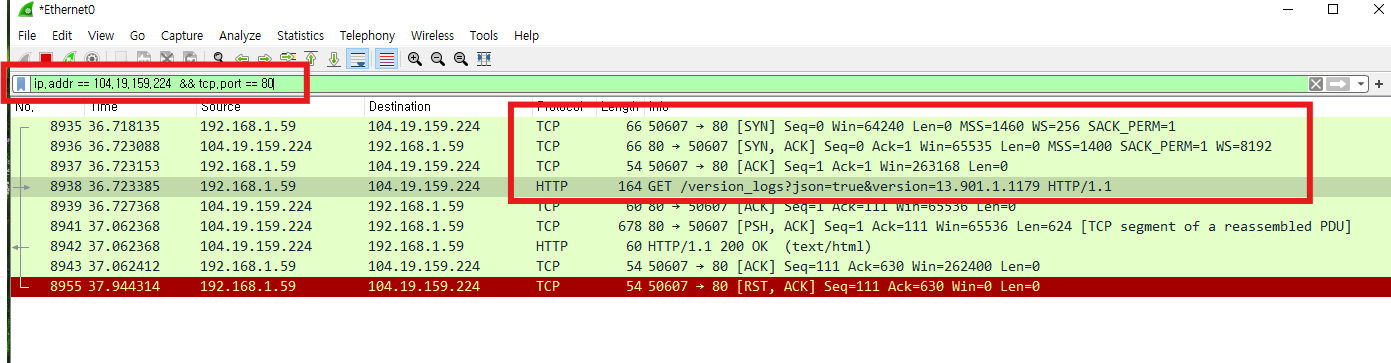

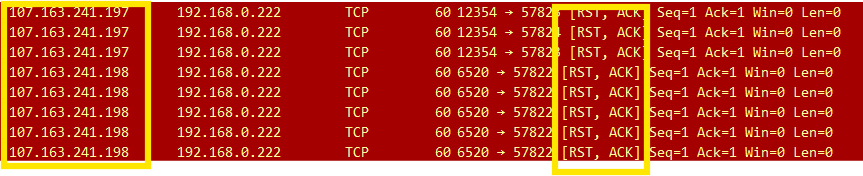

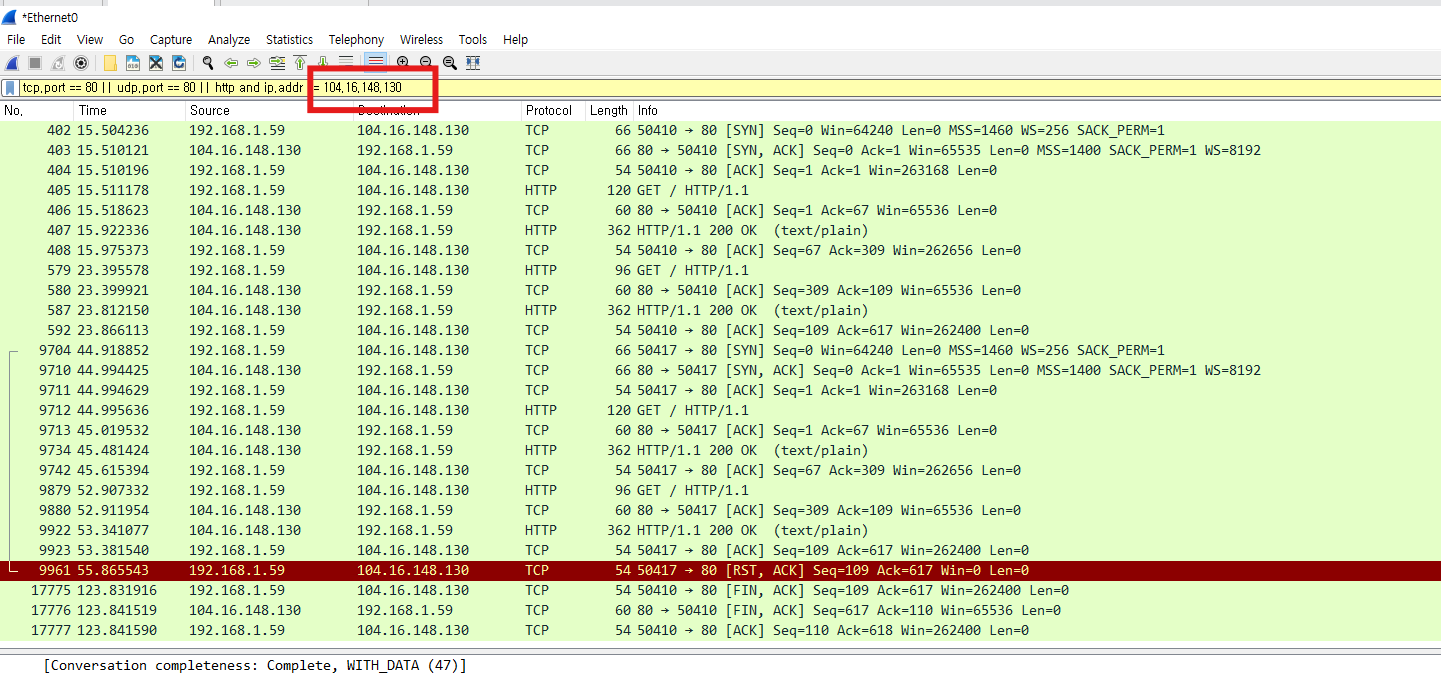

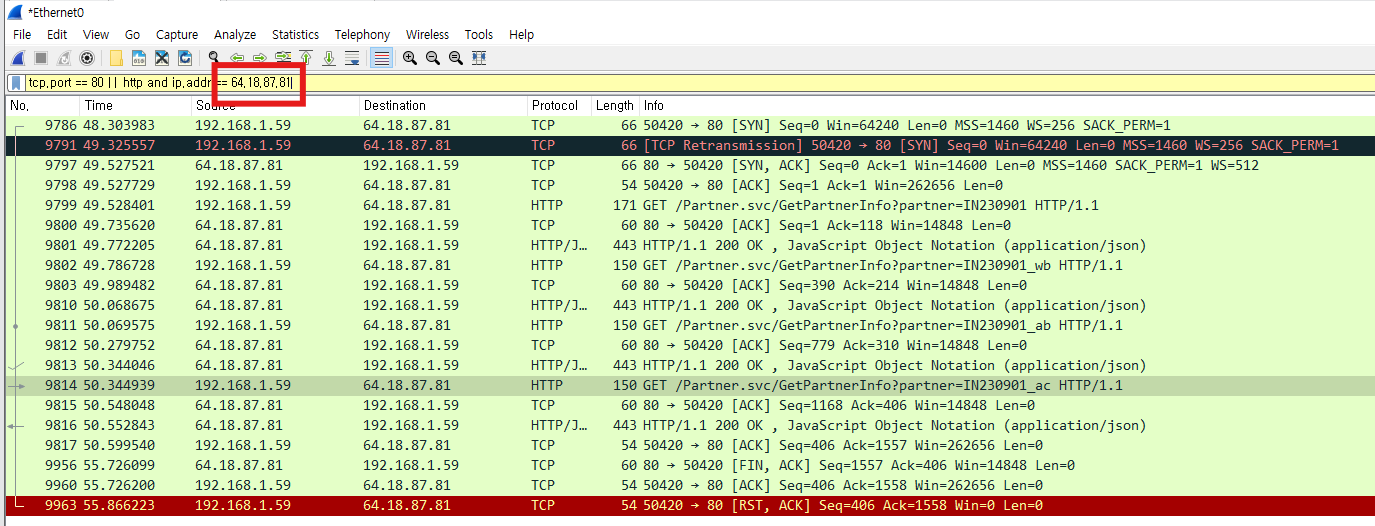

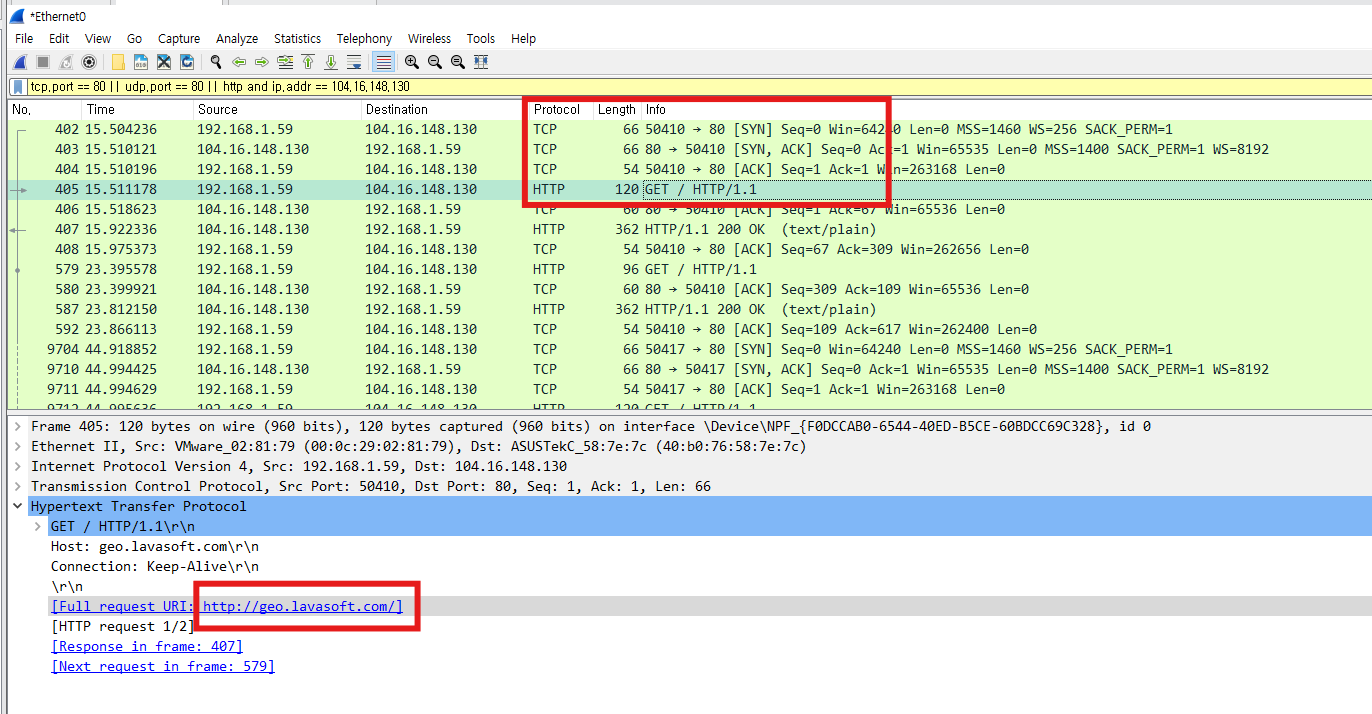

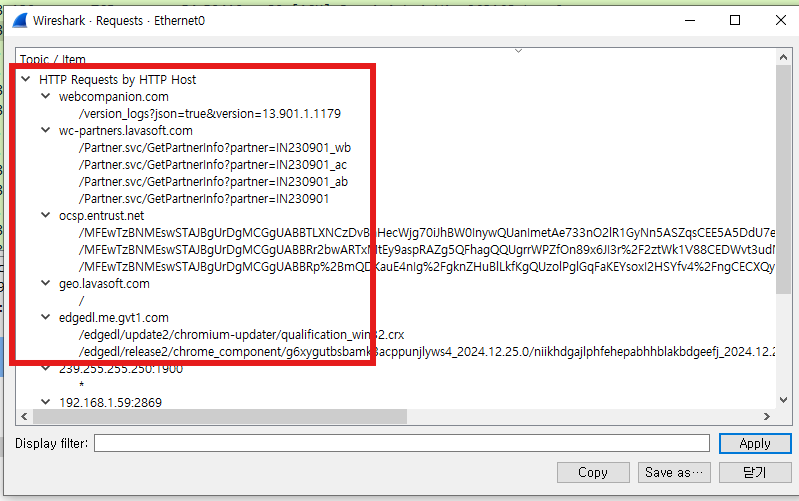

Wireshark

- HTTP 통신을 하는 ip를 중점으로 분석하였다.

- 104.16.148.130

- 64.18.87.81

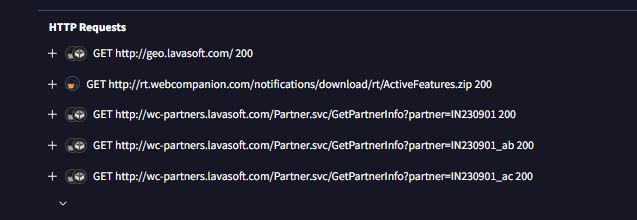

- hypertext transper protocol에서 볼 수 있는 Request URI(HTTP 요청에 포함된 리소스 경로) http://geo.lavasoft.com를 볼 수 있었다

- hypertext transper protocol에서 볼 수 있는 Request URI(HTTP 요청에 포함된 리소스 경로) http:// wc-partners.lavasoft.com를 볼 수 있었다.

- 그외 통계를 이용해서 http 통신하는 다른 ip와 도메인들을 찾아봤다.

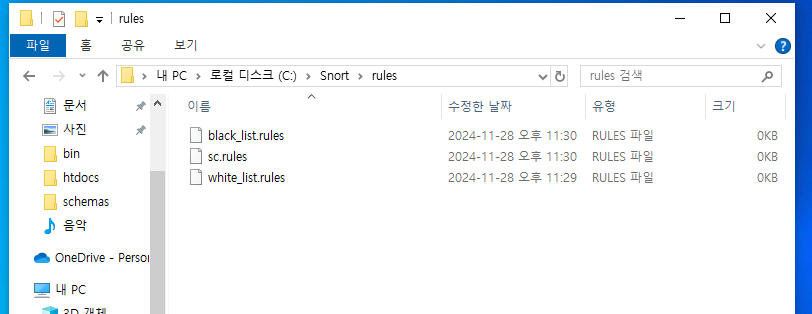

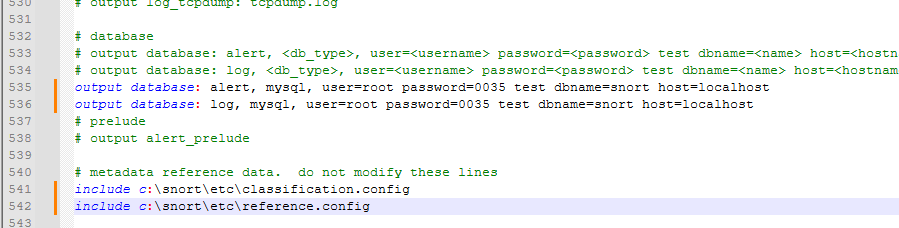

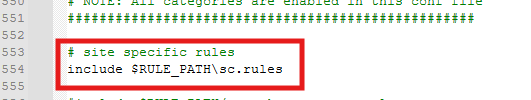

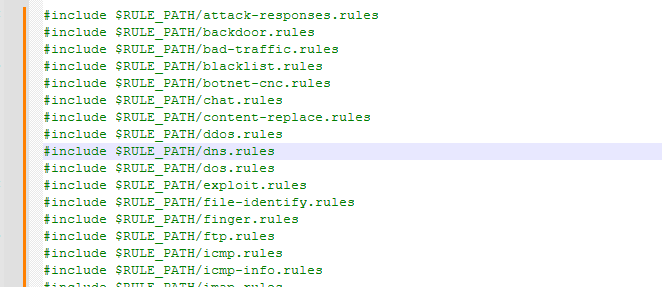

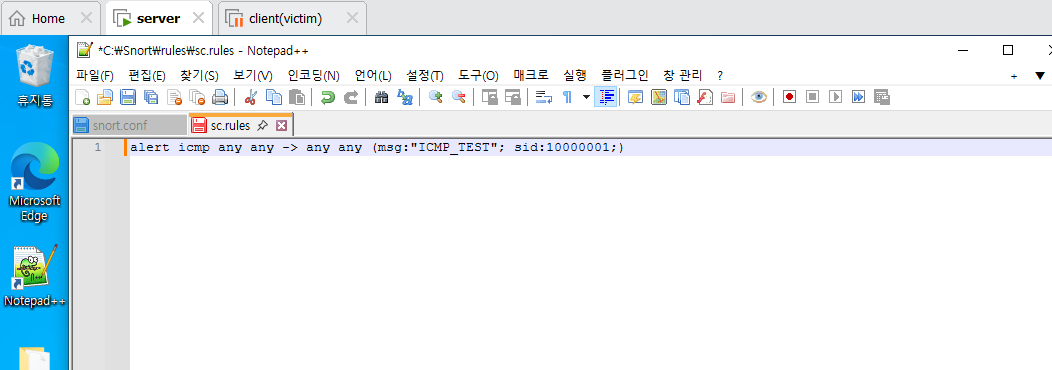

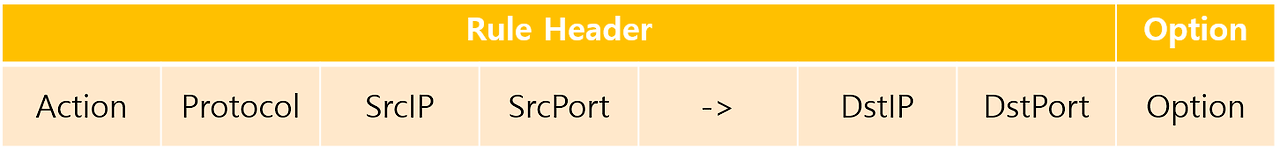

Snort 룰 작성

alert ip 104.16.148.130 any -> 192.168.1.59 any (msg:"Suspicious Adware traffic from malicious IP 104.16.148.130"; sid:1000148;)

alert ip 192.168.1.59 any -> 104.16.148.130 any (msg:"Suspicious Adware traffic from 192.168.1.59 to malicious IP 104.16.148.130"; sid:1000149;)

alert ip 64.18.87.81 any -> 192.168.1.59 any (msg:"Suspicious Adware traffic from malicious IP 64.18.87.81"; sid:1000150;)

alert ip 192.168.1.59 any -> 64.18.87.81 any (msg:"Suspicious Adware traffic from 192.168.1.59 to malicious IP 64.18.87.81"; sid:1000151;)

alert tcp any any -> any any (msg:"Adware - Web Companion activity detected"; content:"webcompanion.com"; sid:1000152;)

alert tcp any any -> any any (msg:"Adware - Web Companion partner info detected"; content:"wc-partners.lavasoft.com"; sid:1000153;)

alert tcp any any -> any any (msg:"Adware - Web Companion partner info detected"; content:"geo.lavasoft.com"; sid:1000154;)

alert tcp any any -> any any (msg:"Adware - Chromium Updater activity detected"; content:"ocsp.entrust.net"; sid:1000155;)

alert tcp any any -> any any (msg:"Adware - Chromium Updater activity detected"; content:"edgedl.me.gvt1.com"; sid:1000156;)- 주요 ip와 url을 이용해 스노트 룰을 만들었다(위:ip/아래:url)

https://eatitstory.tistory.com/71

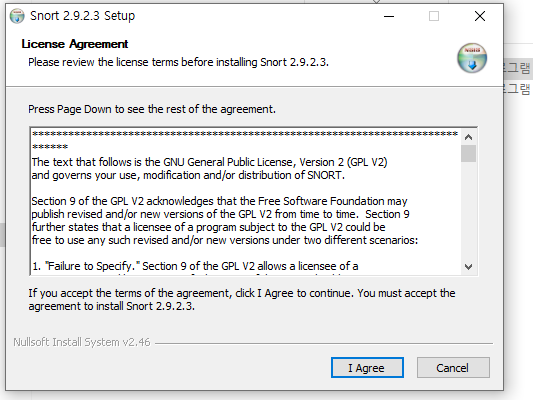

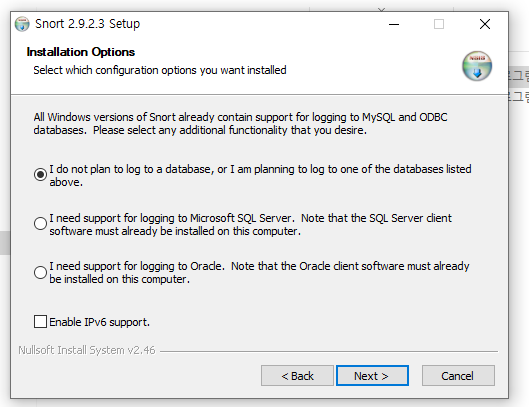

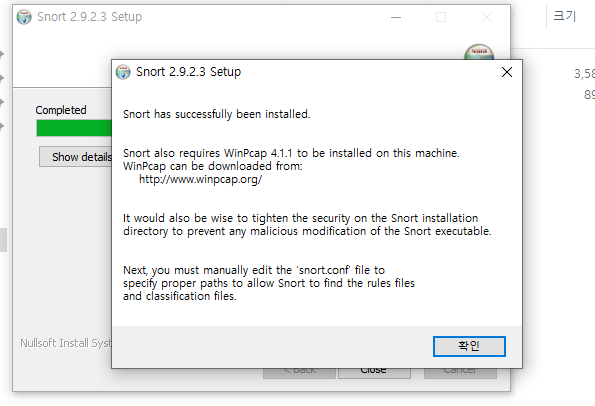

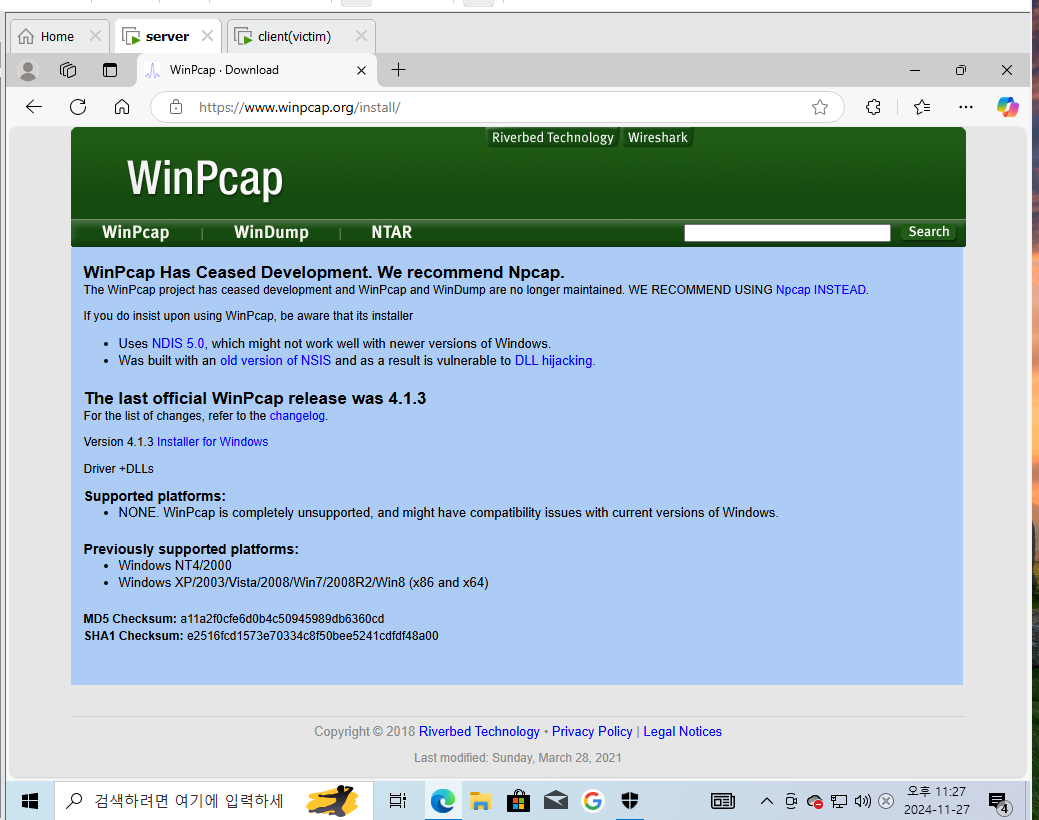

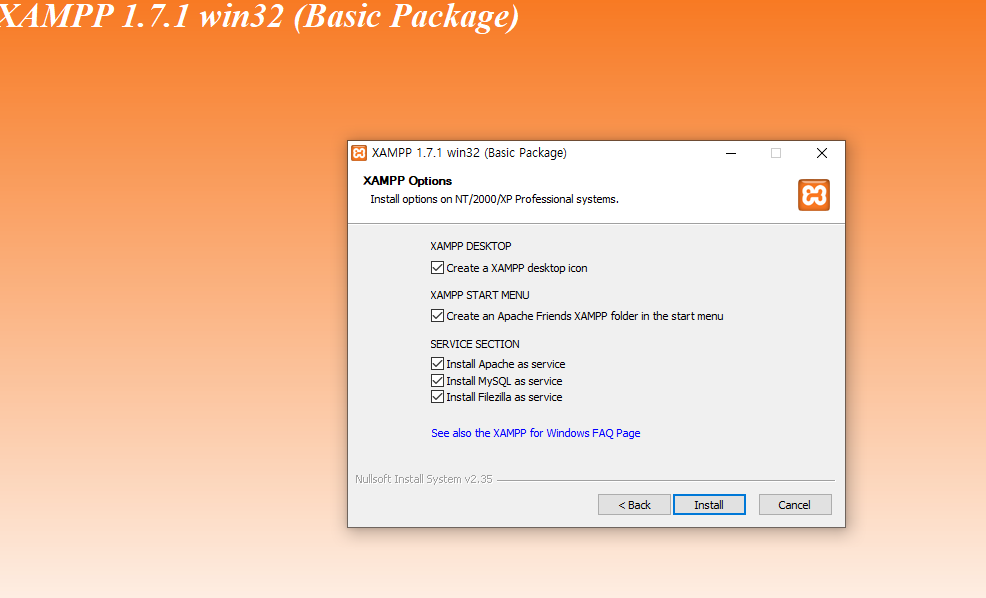

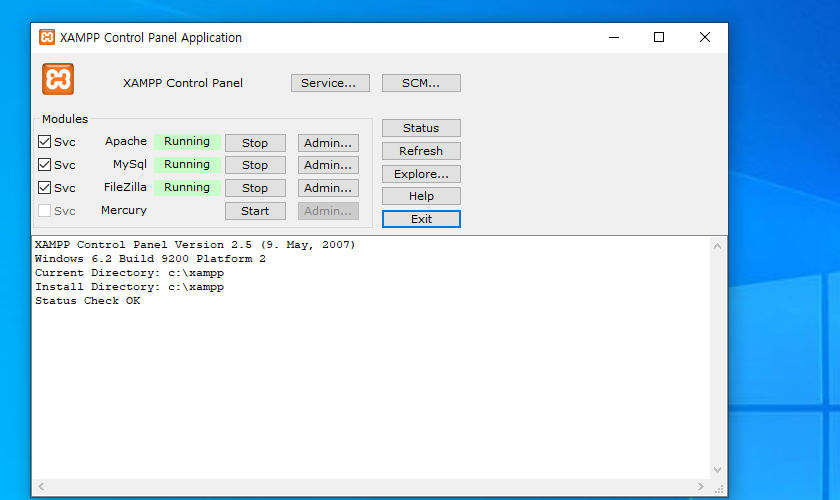

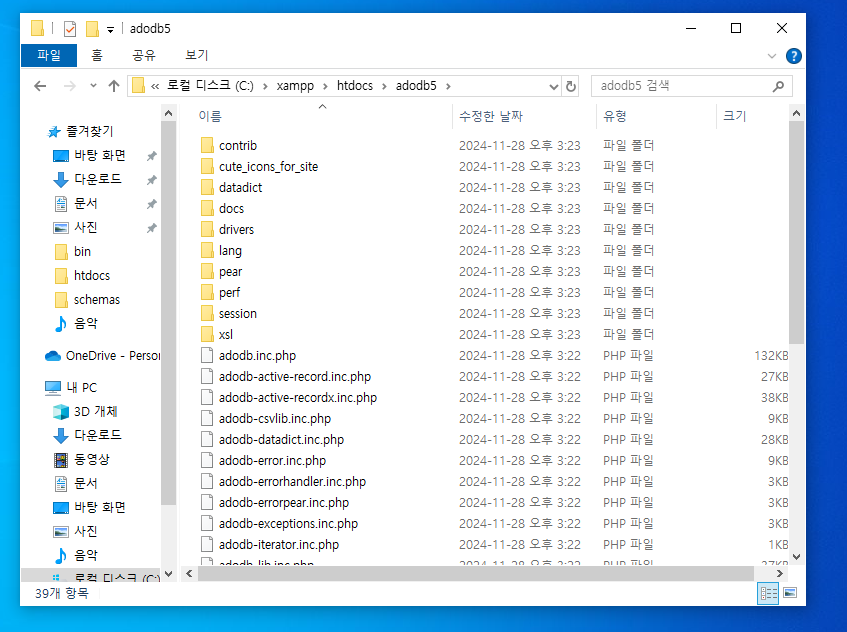

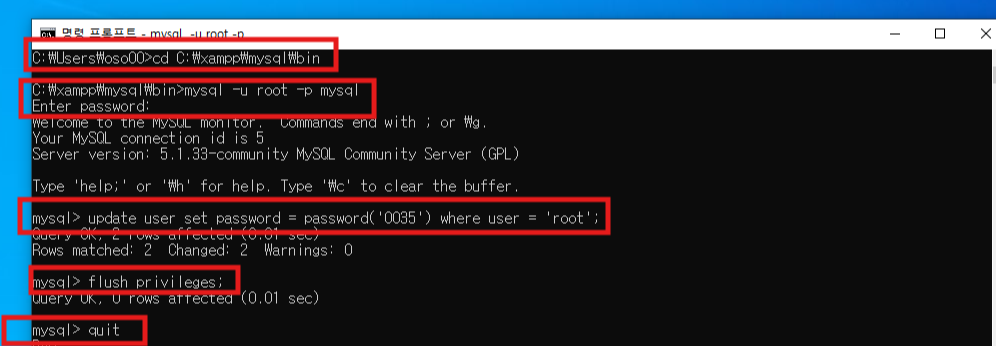

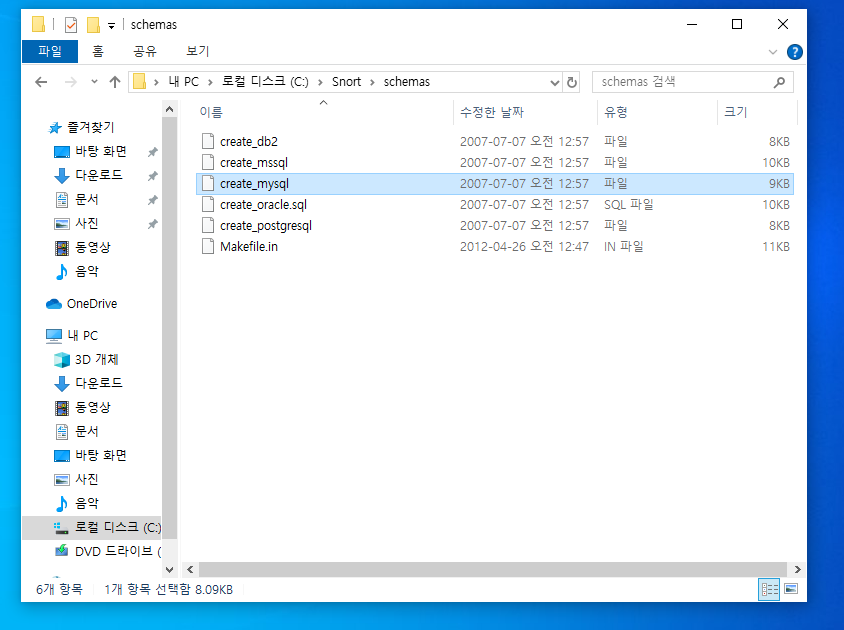

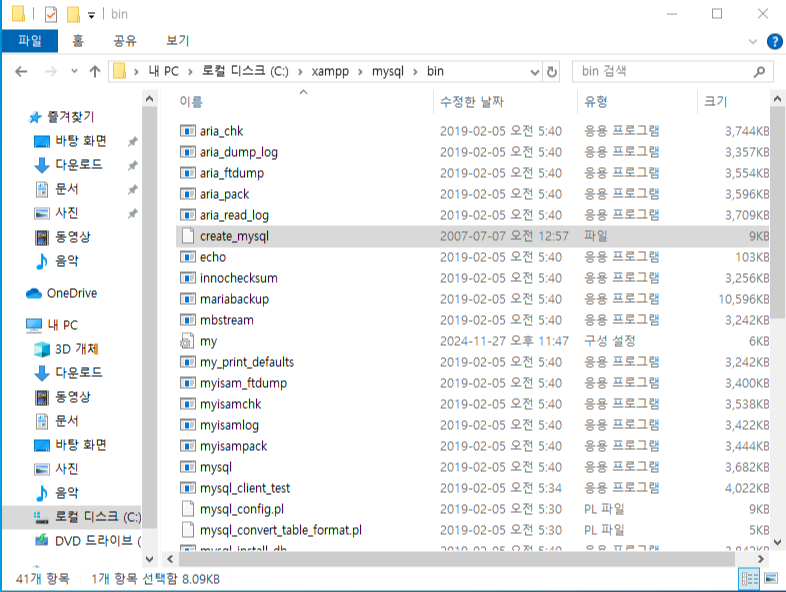

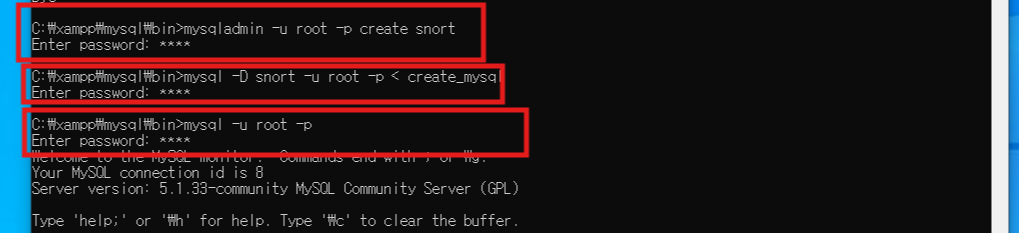

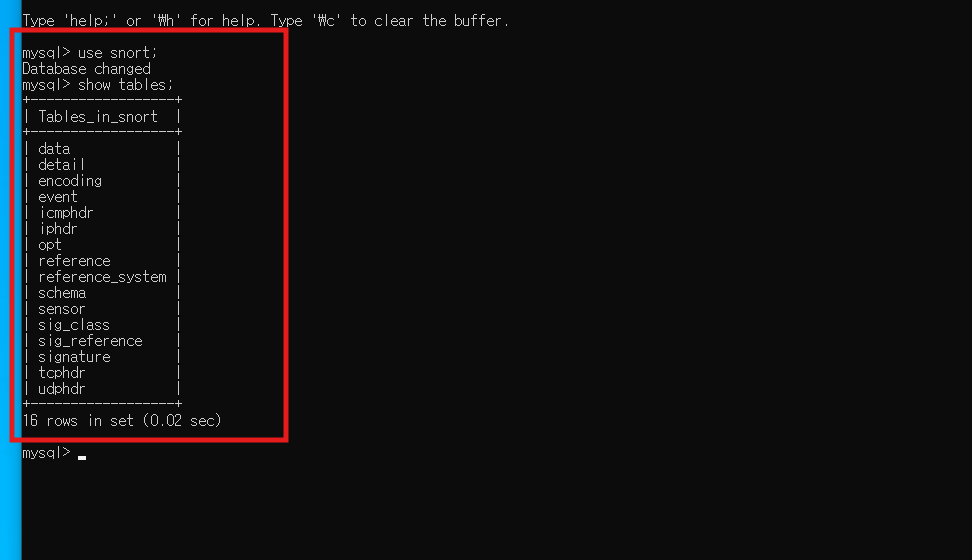

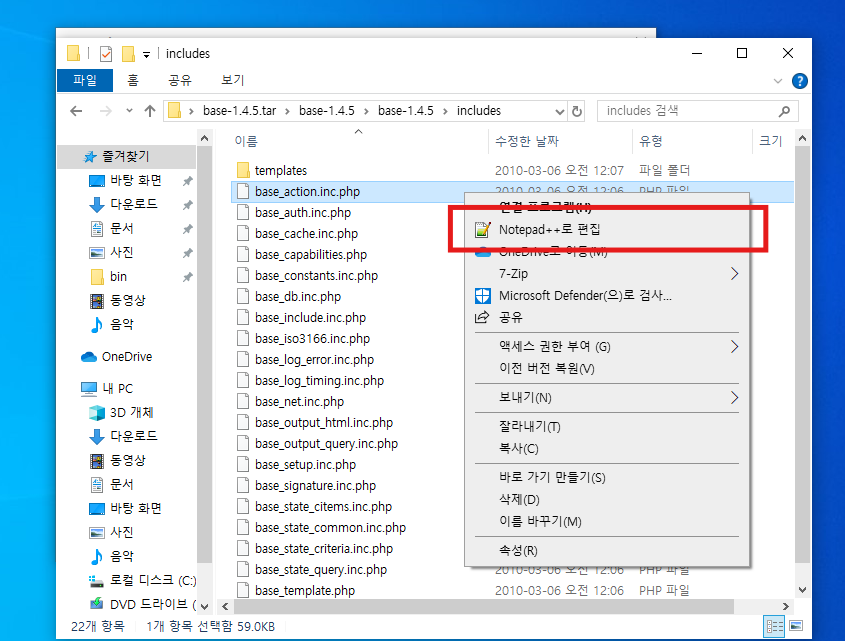

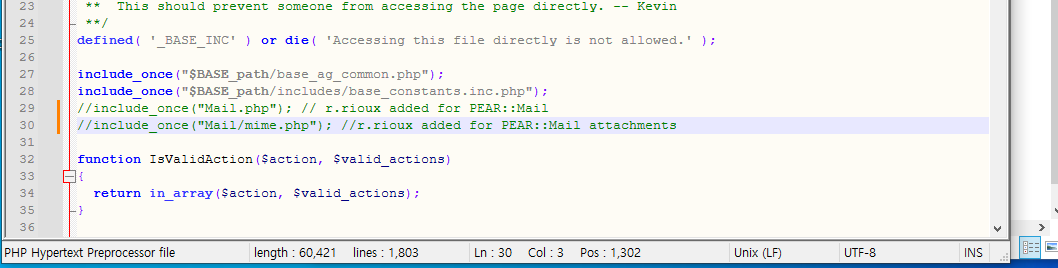

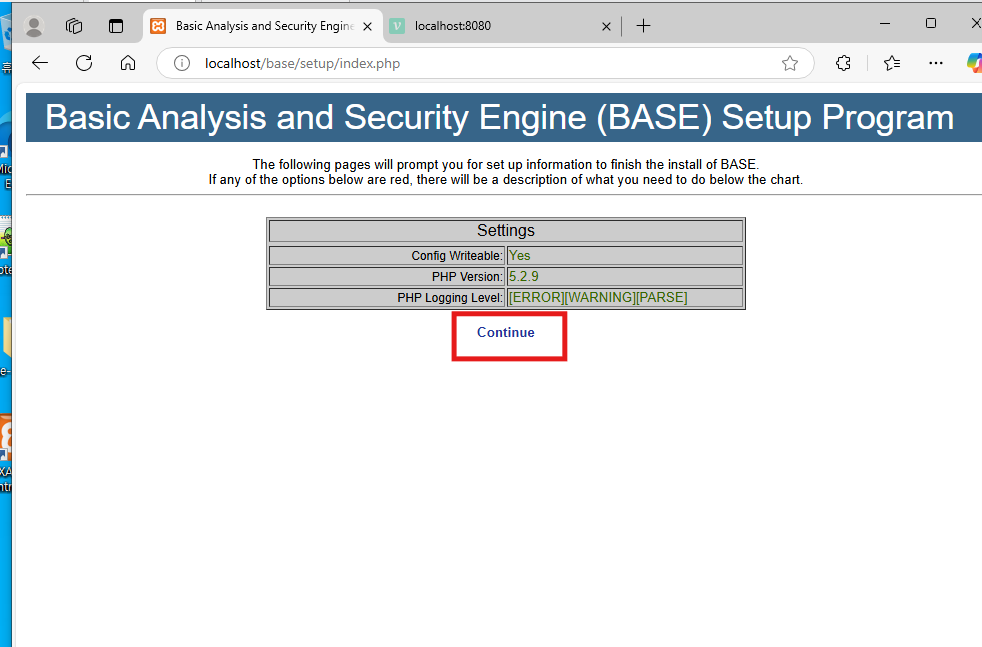

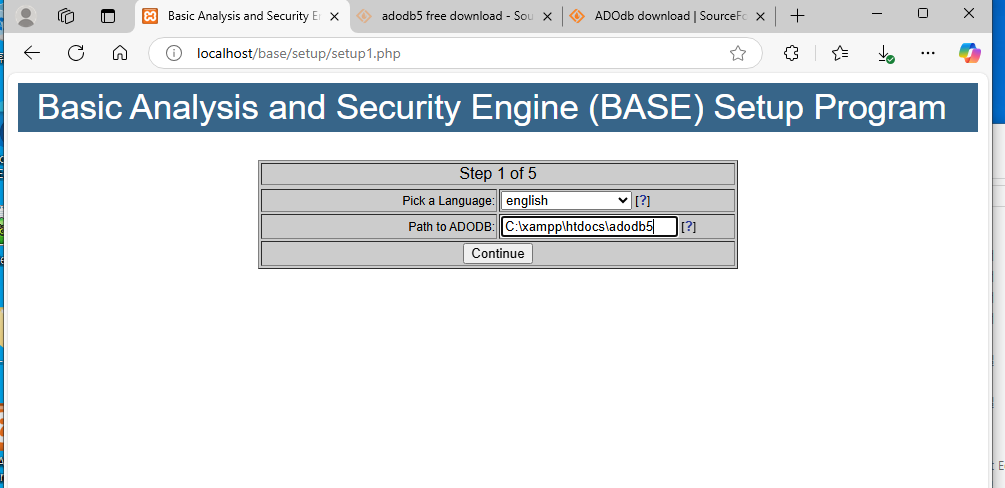

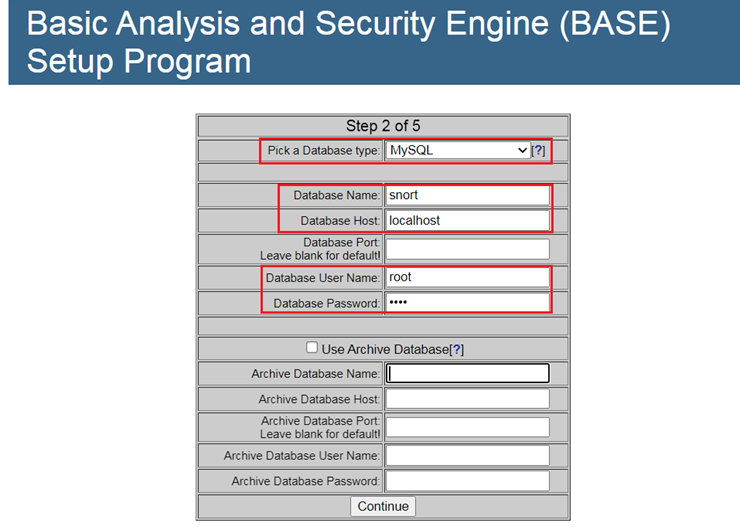

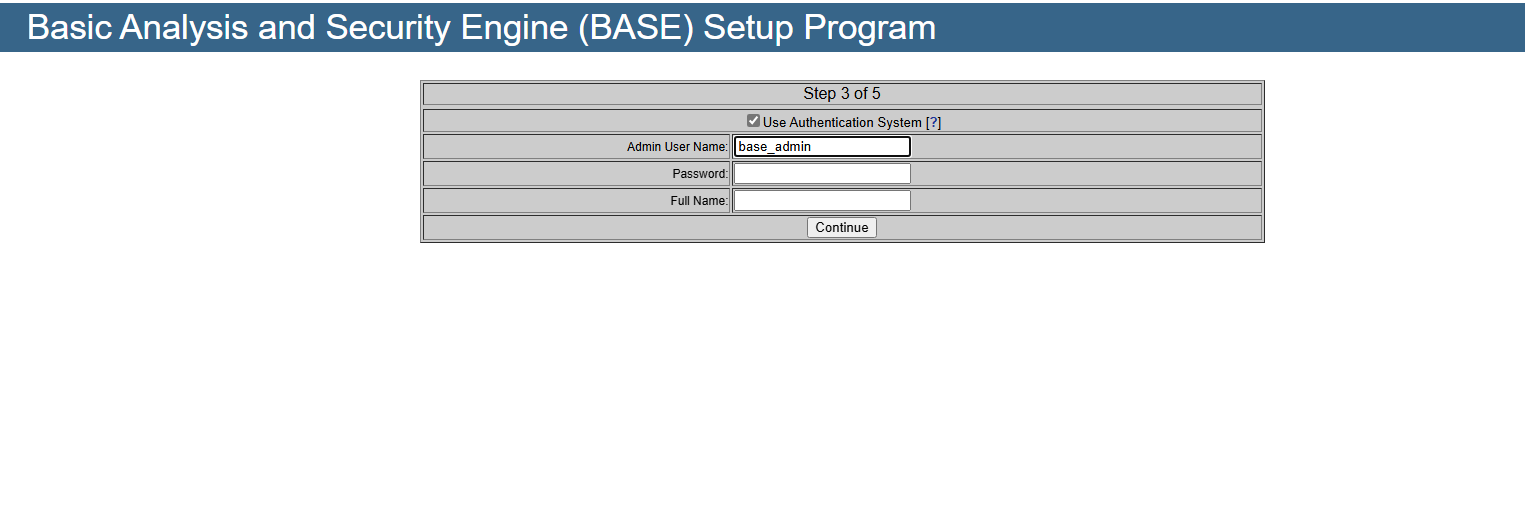

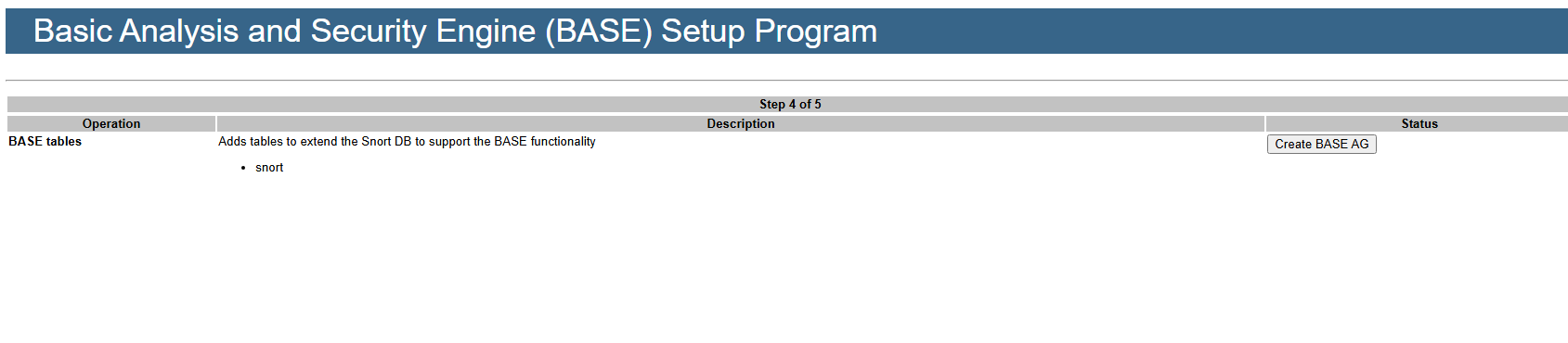

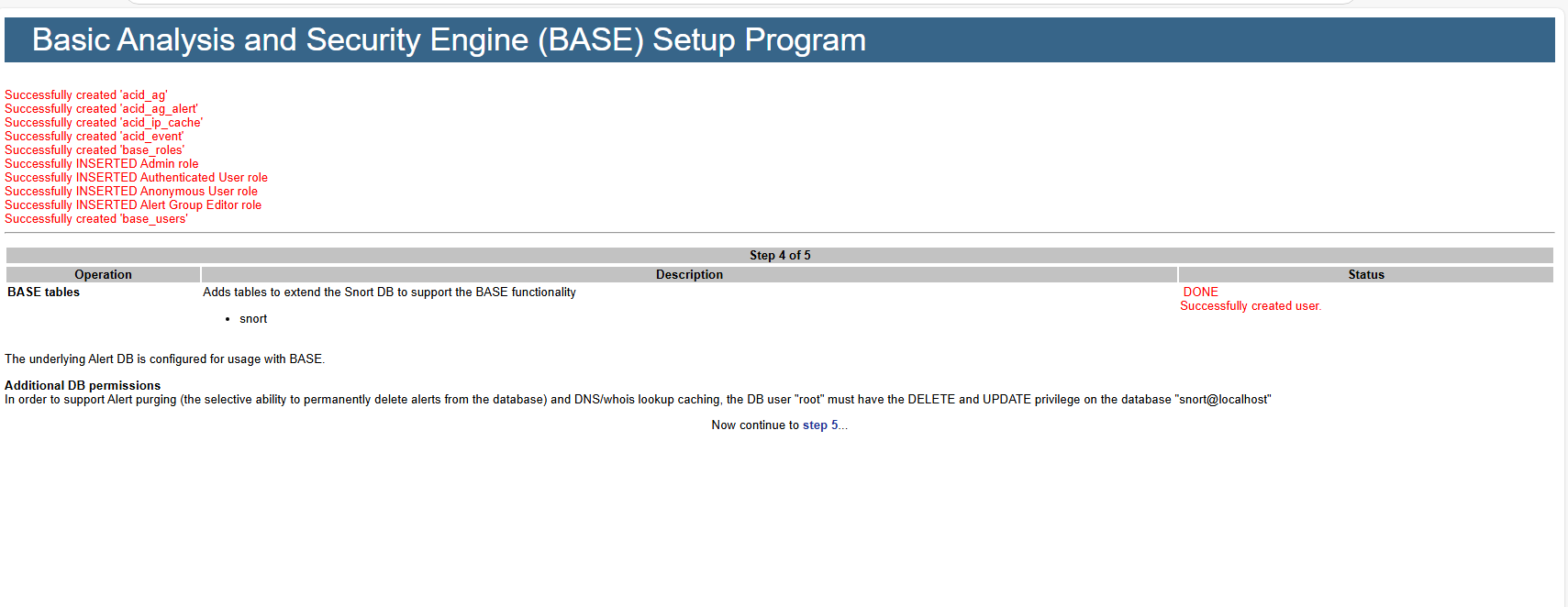

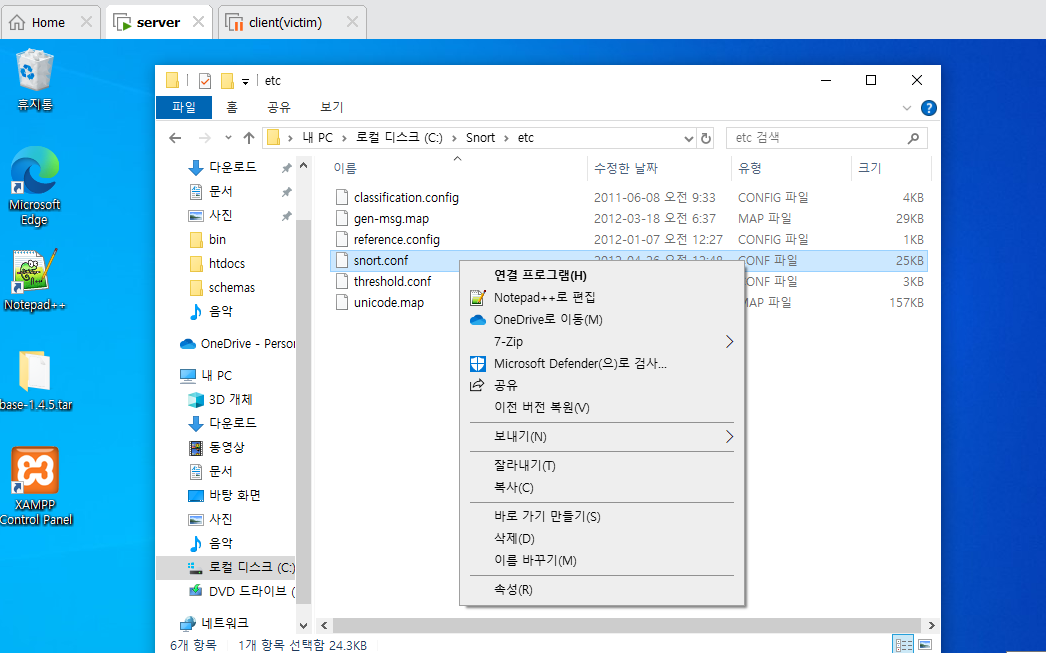

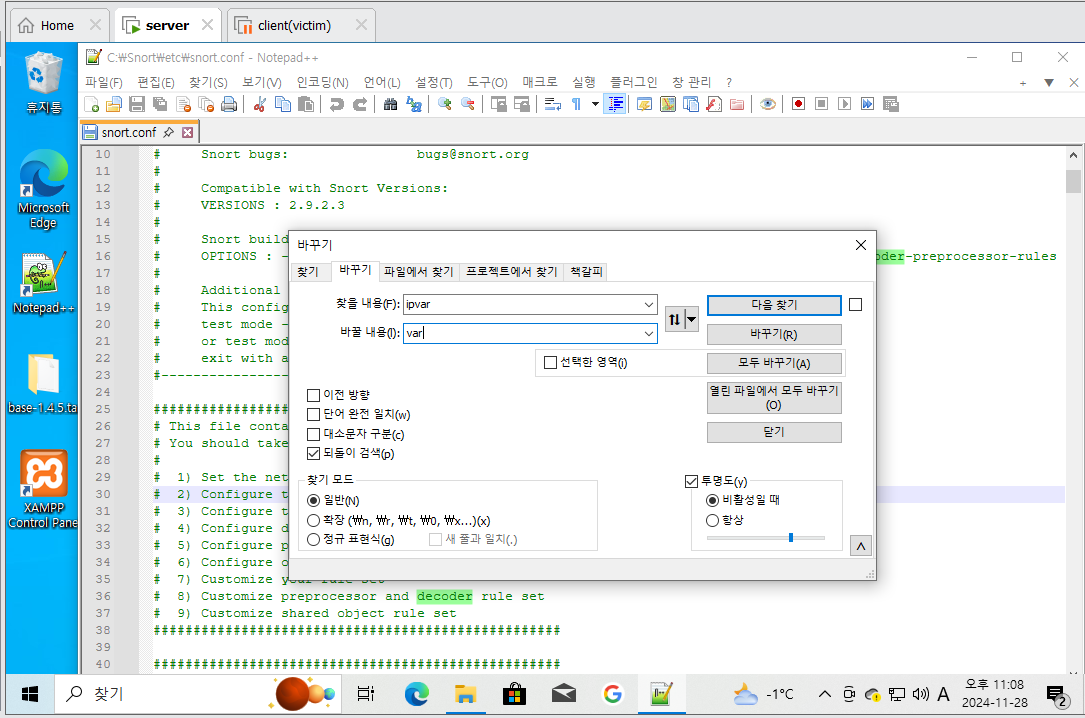

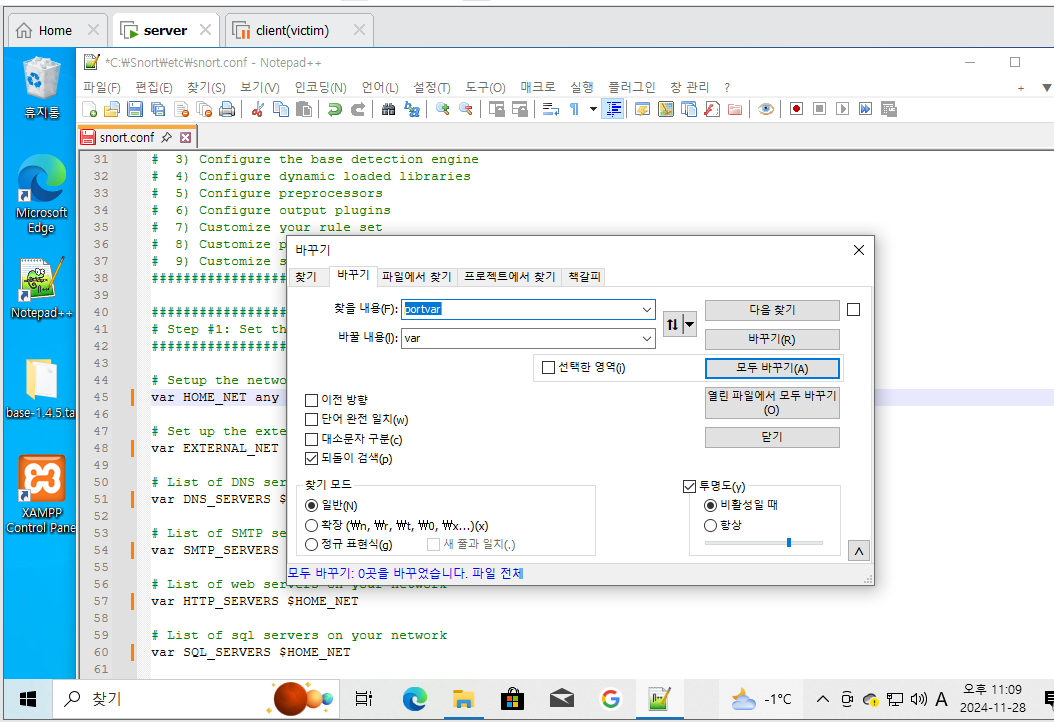

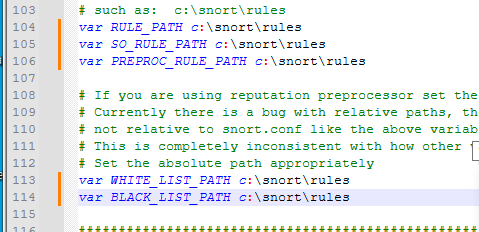

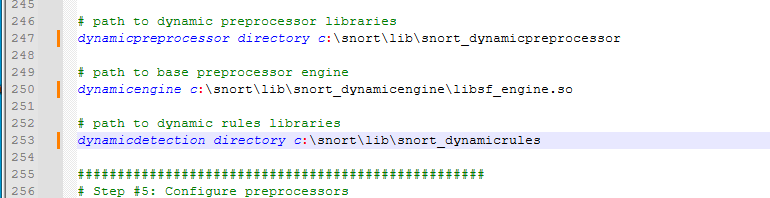

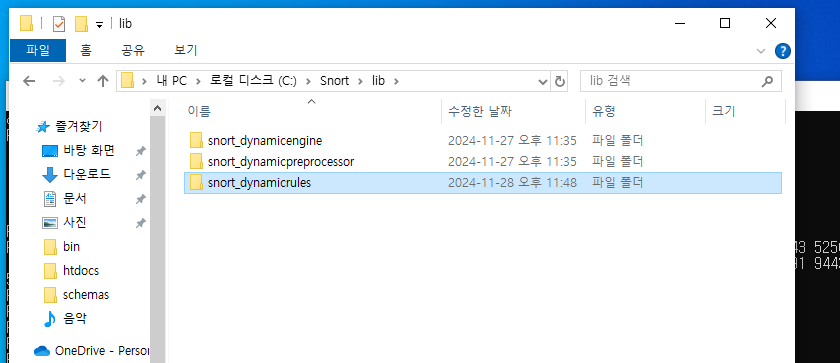

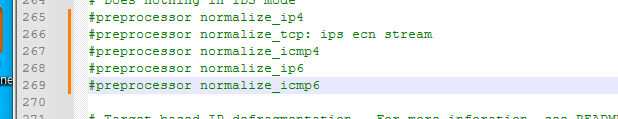

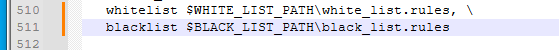

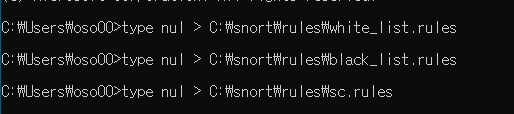

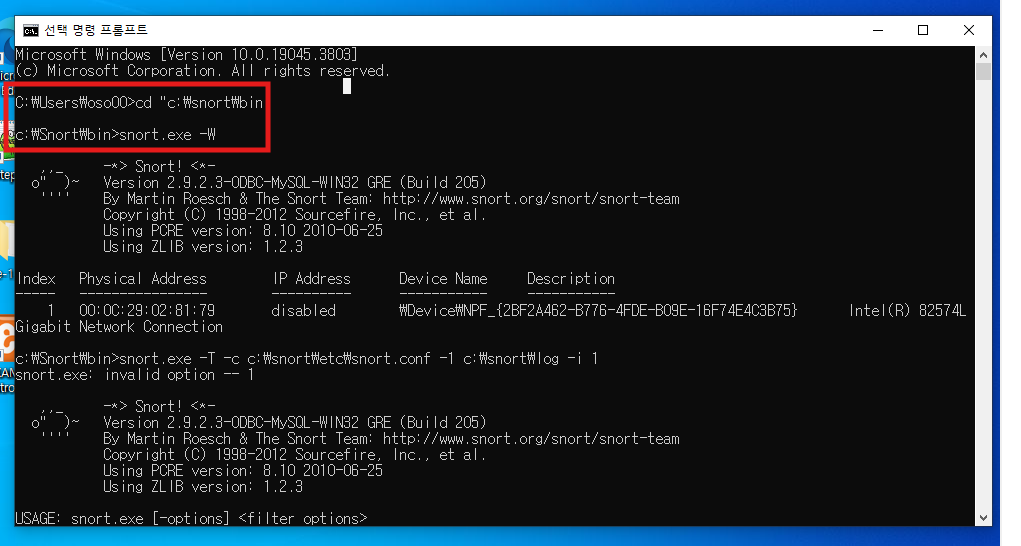

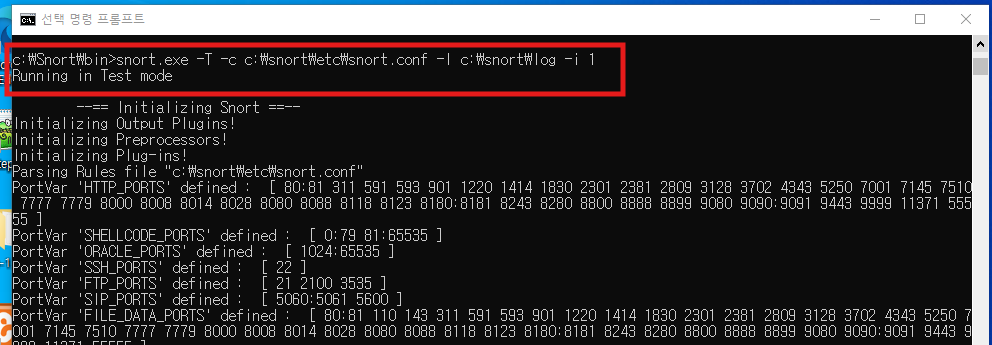

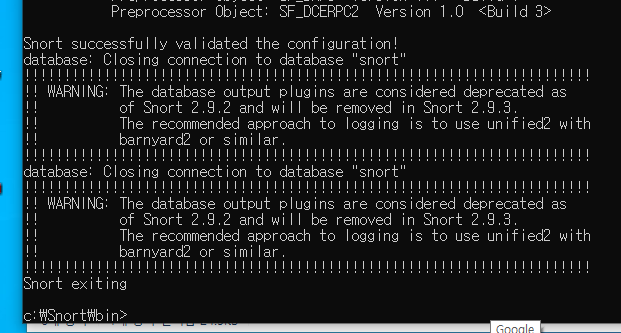

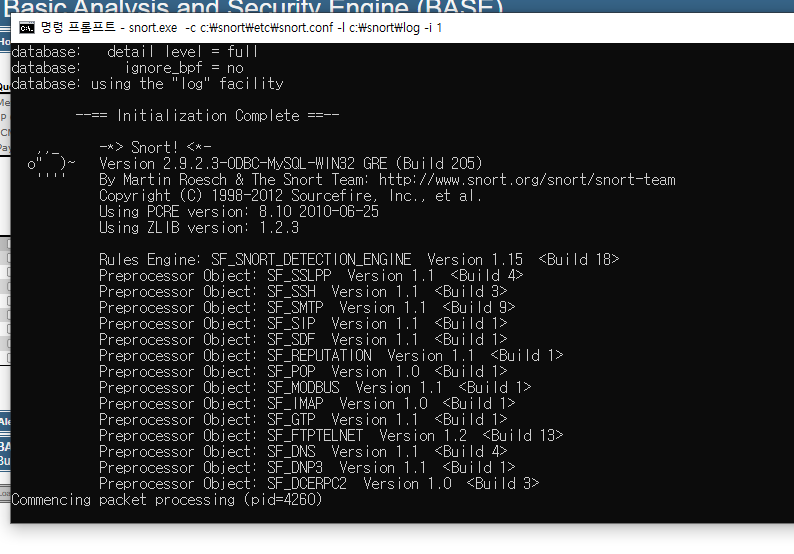

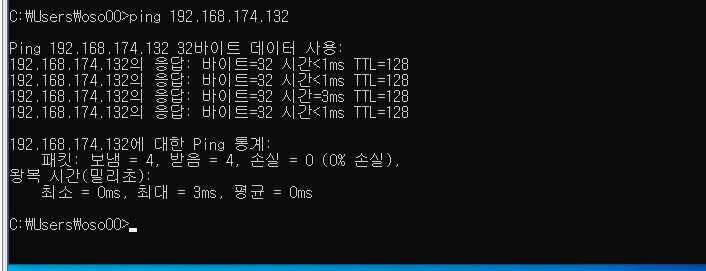

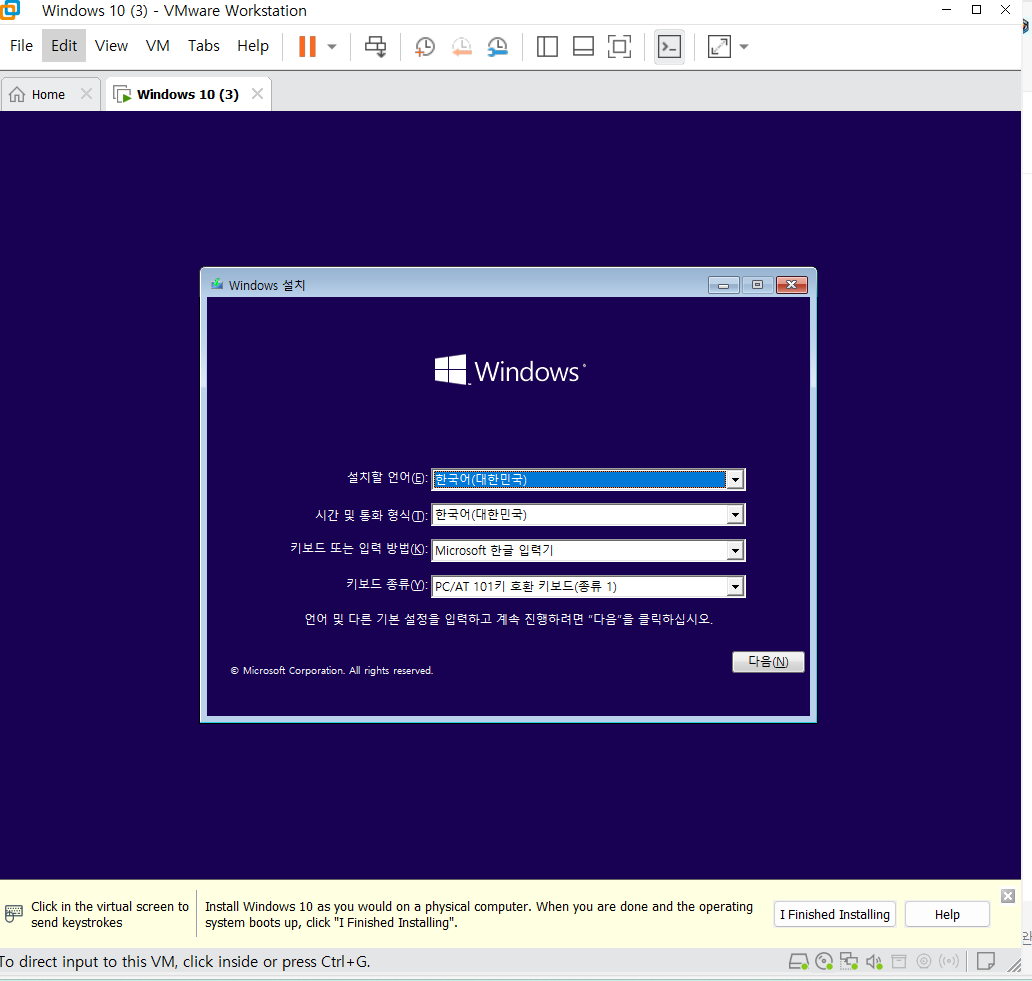

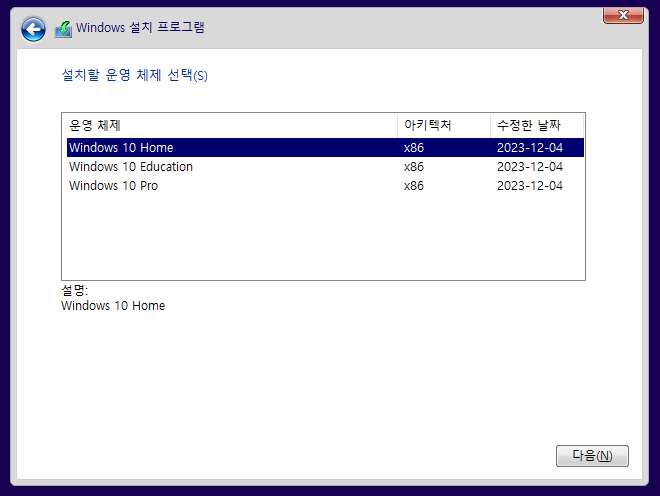

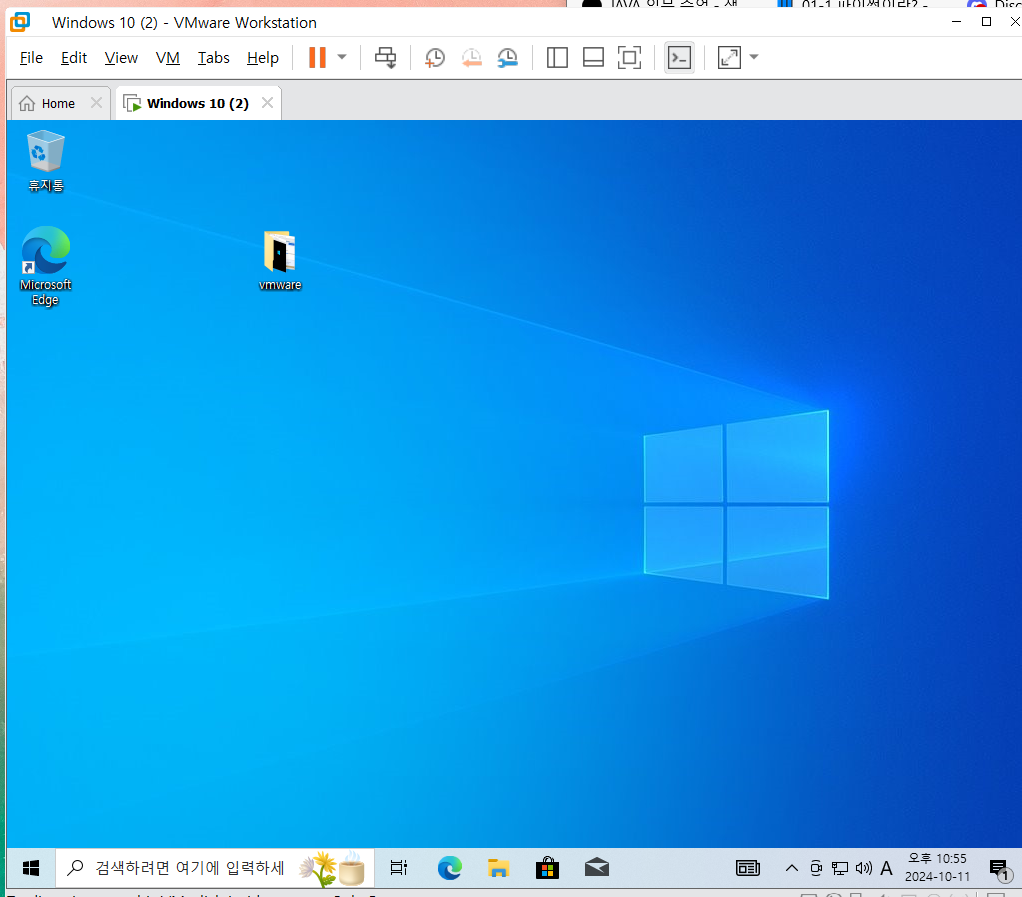

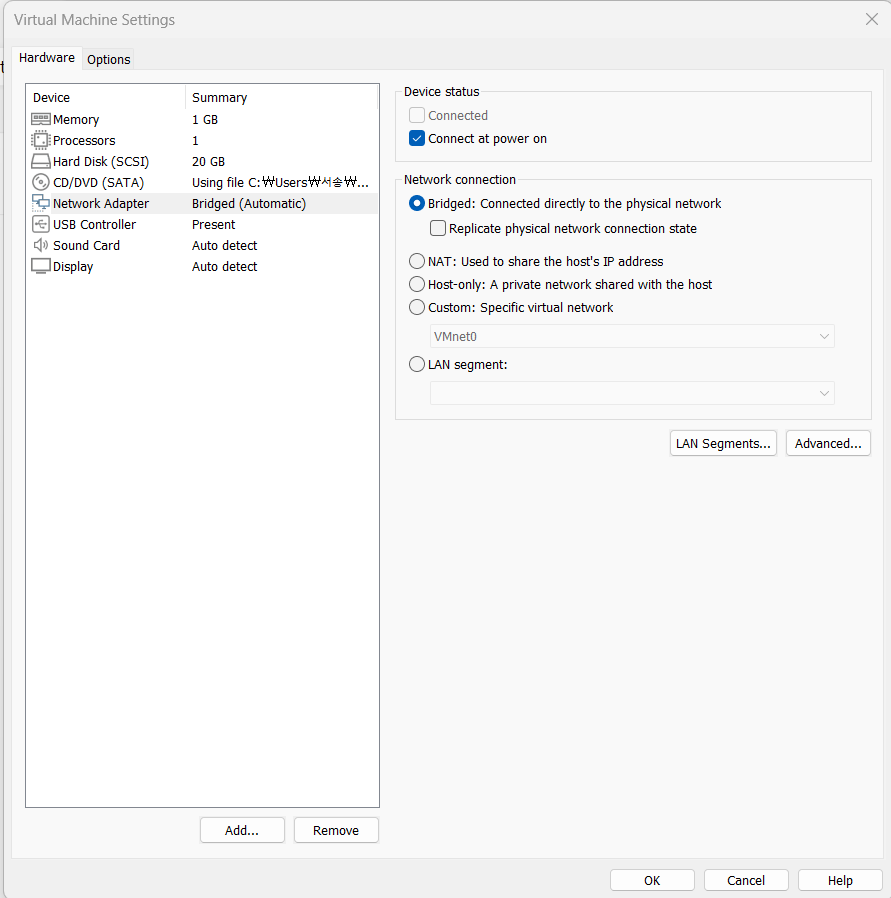

Snort 환경 구성

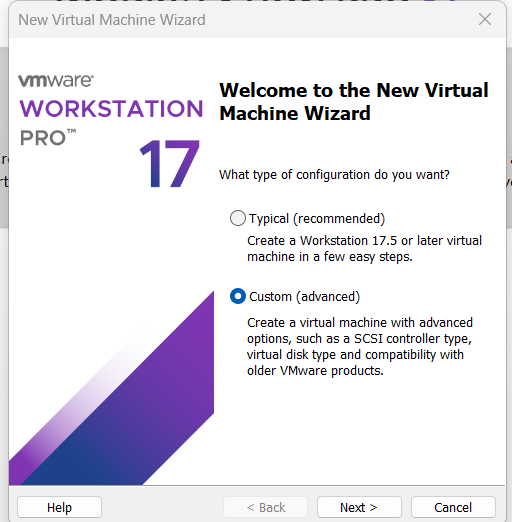

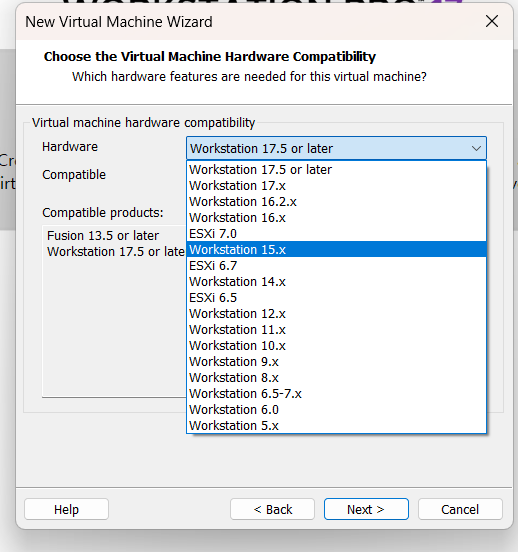

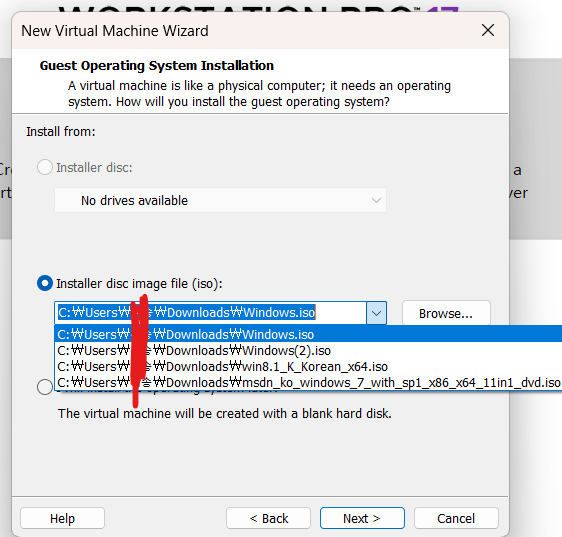

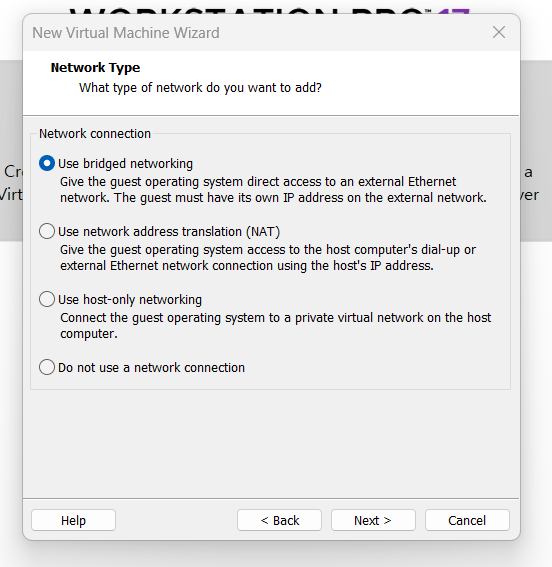

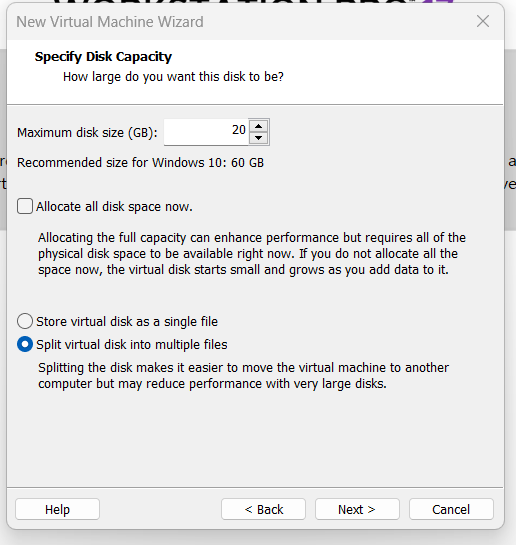

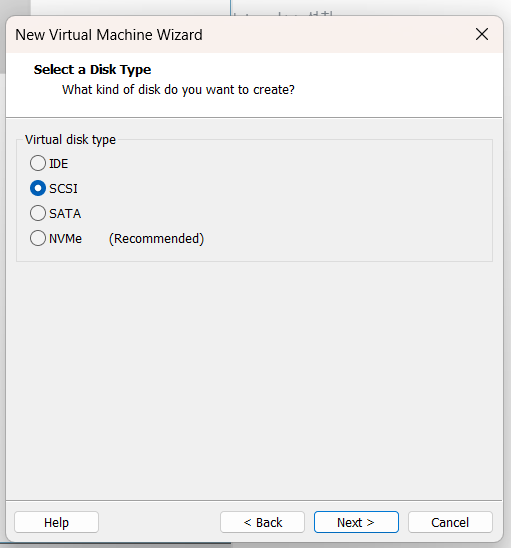

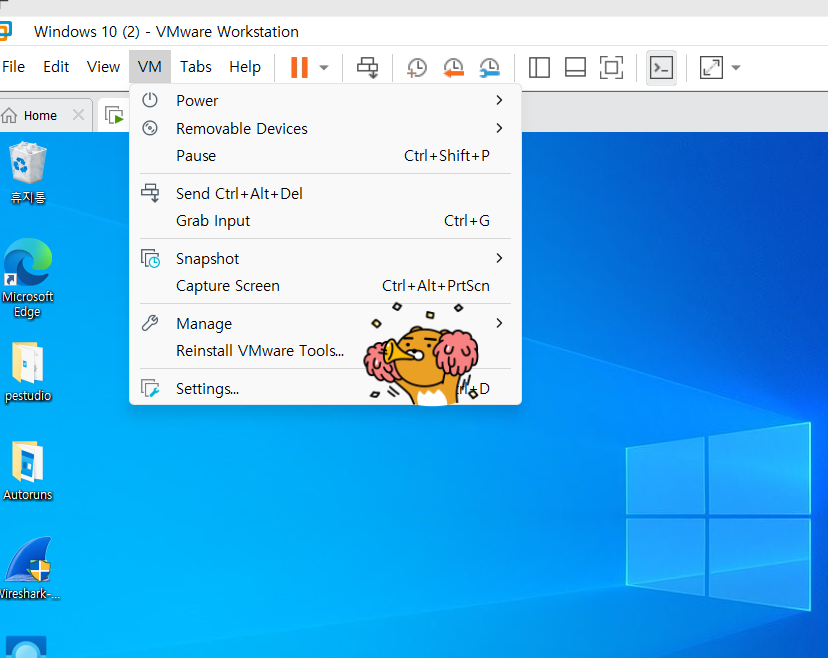

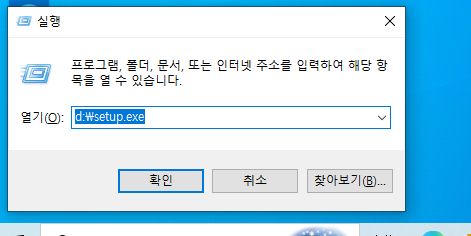

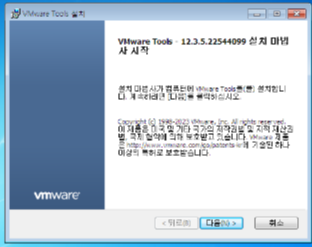

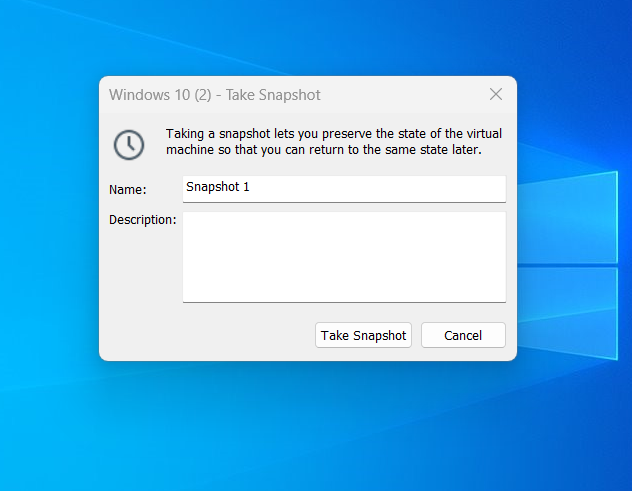

가상환경 생성 snort 환경을 구성할 Server와, 악성코드 행위 분석용 Client(Victim) 각각 가상환경을 구성하였다. 네트워크 통신을 원활히 하기 위해 방화벽을 해제하였으며, ipconfig 명령어로

eatitstory.tistory.com

- snort 실행과 룰 수정 방법은 윗글 참고하기

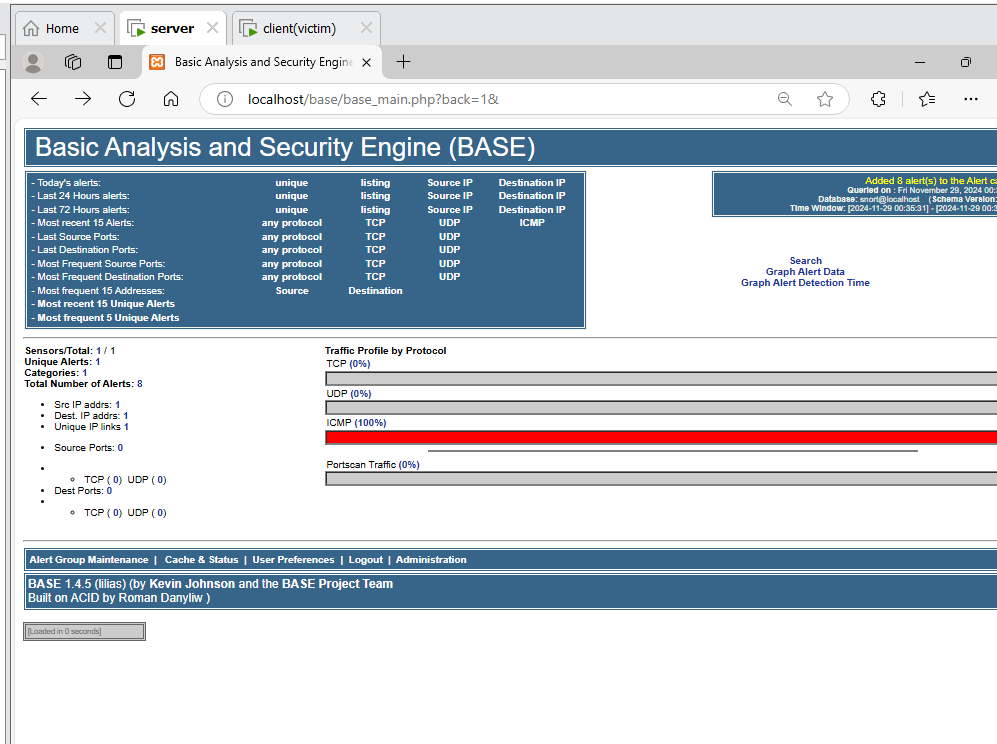

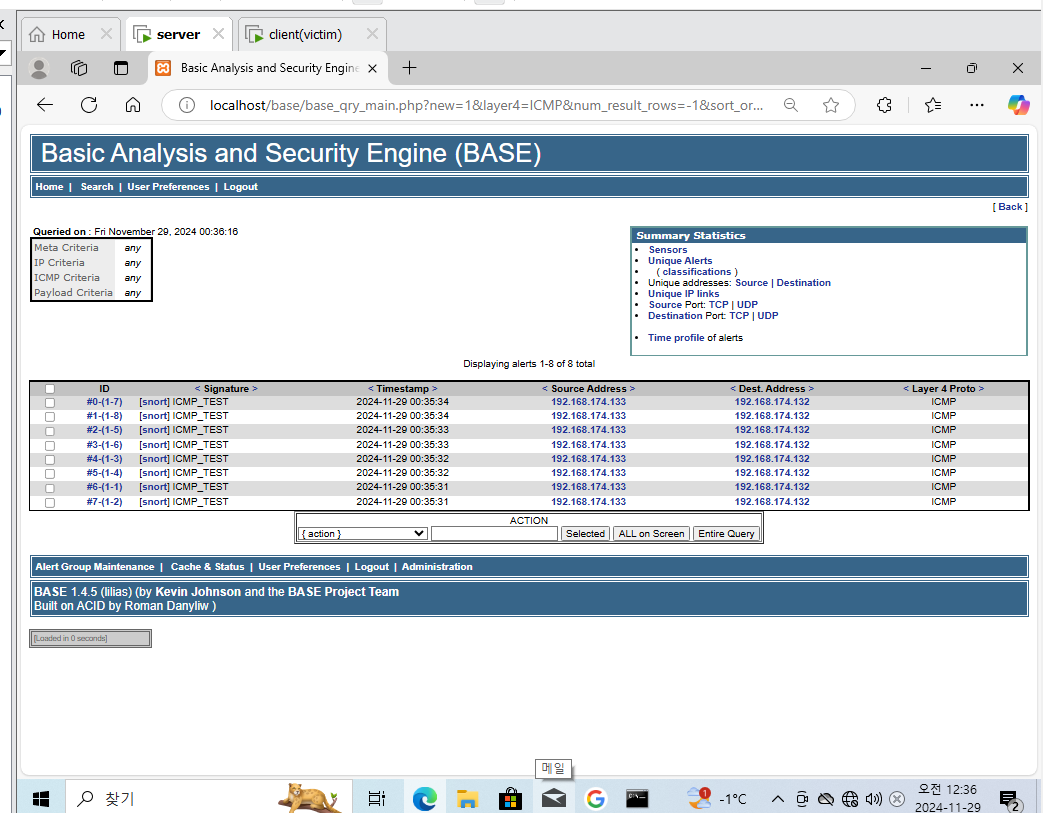

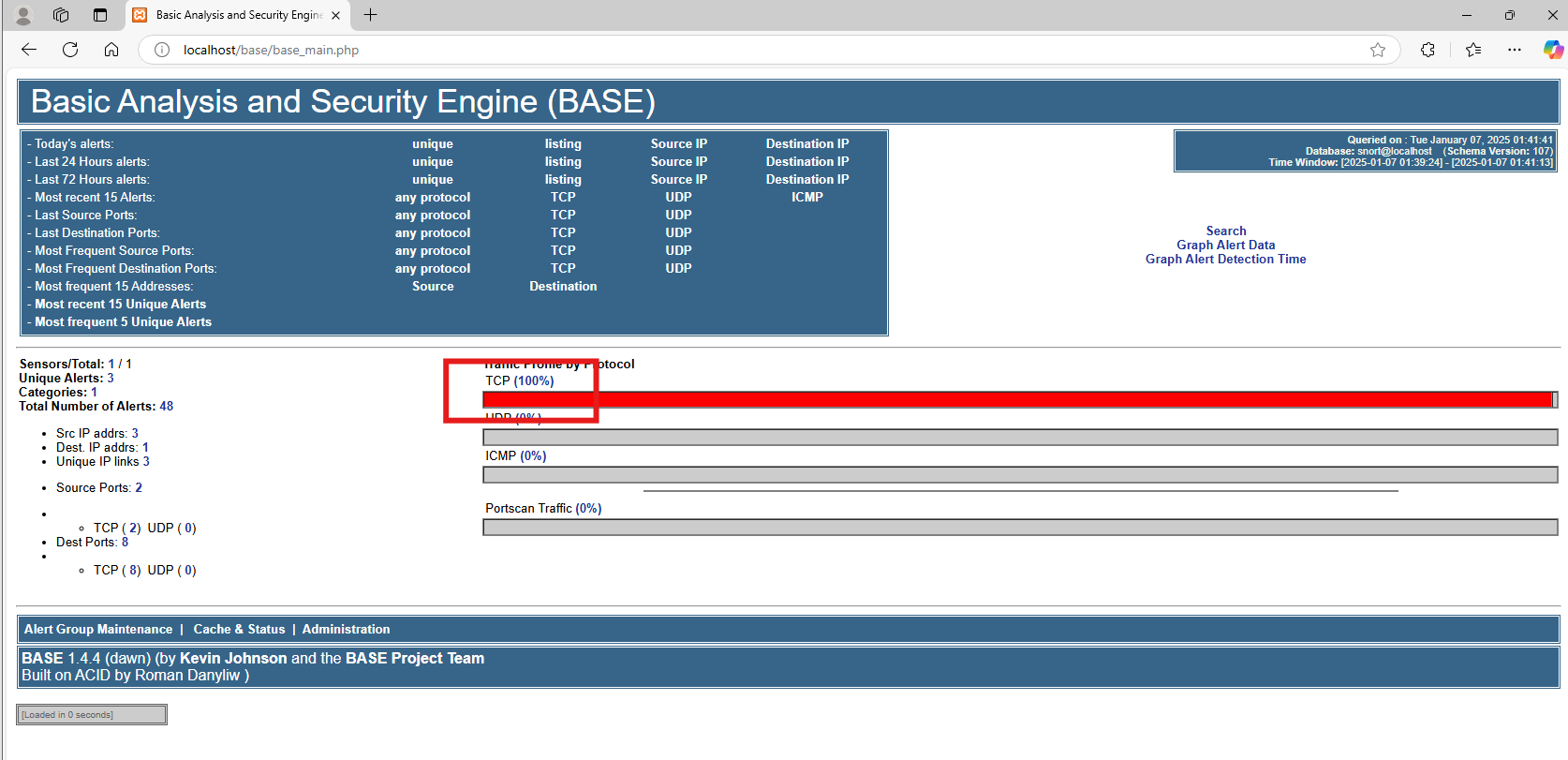

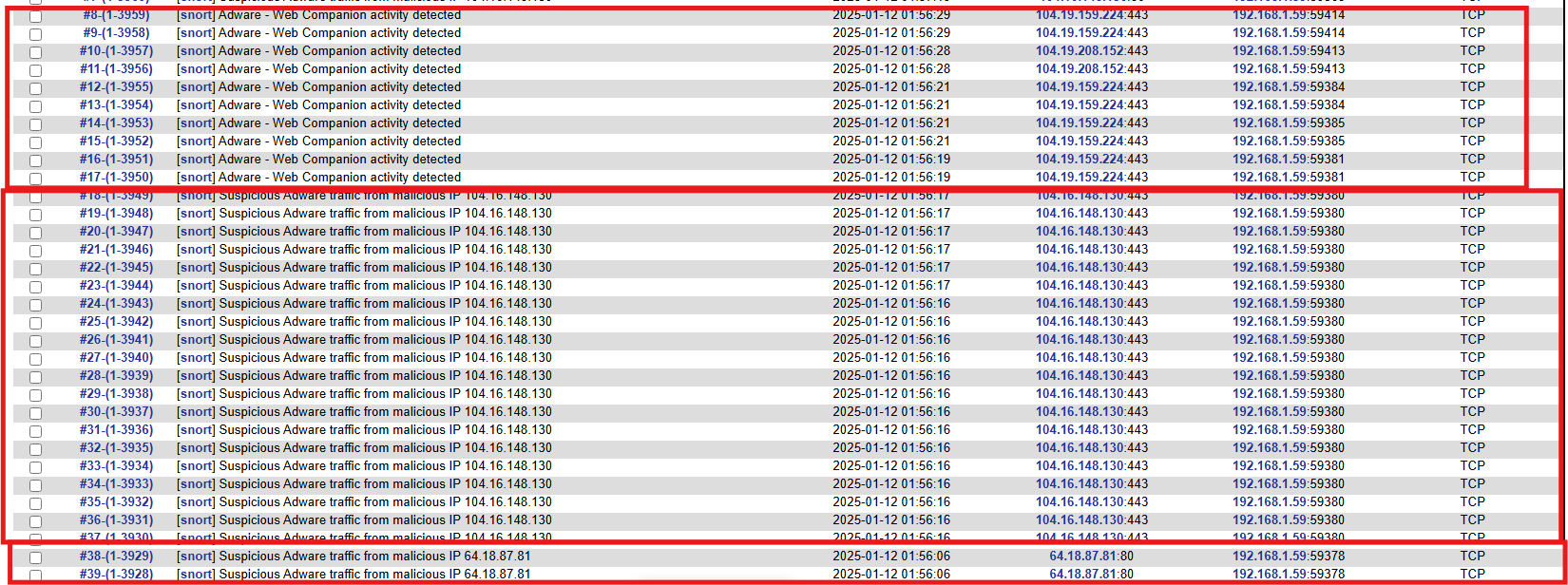

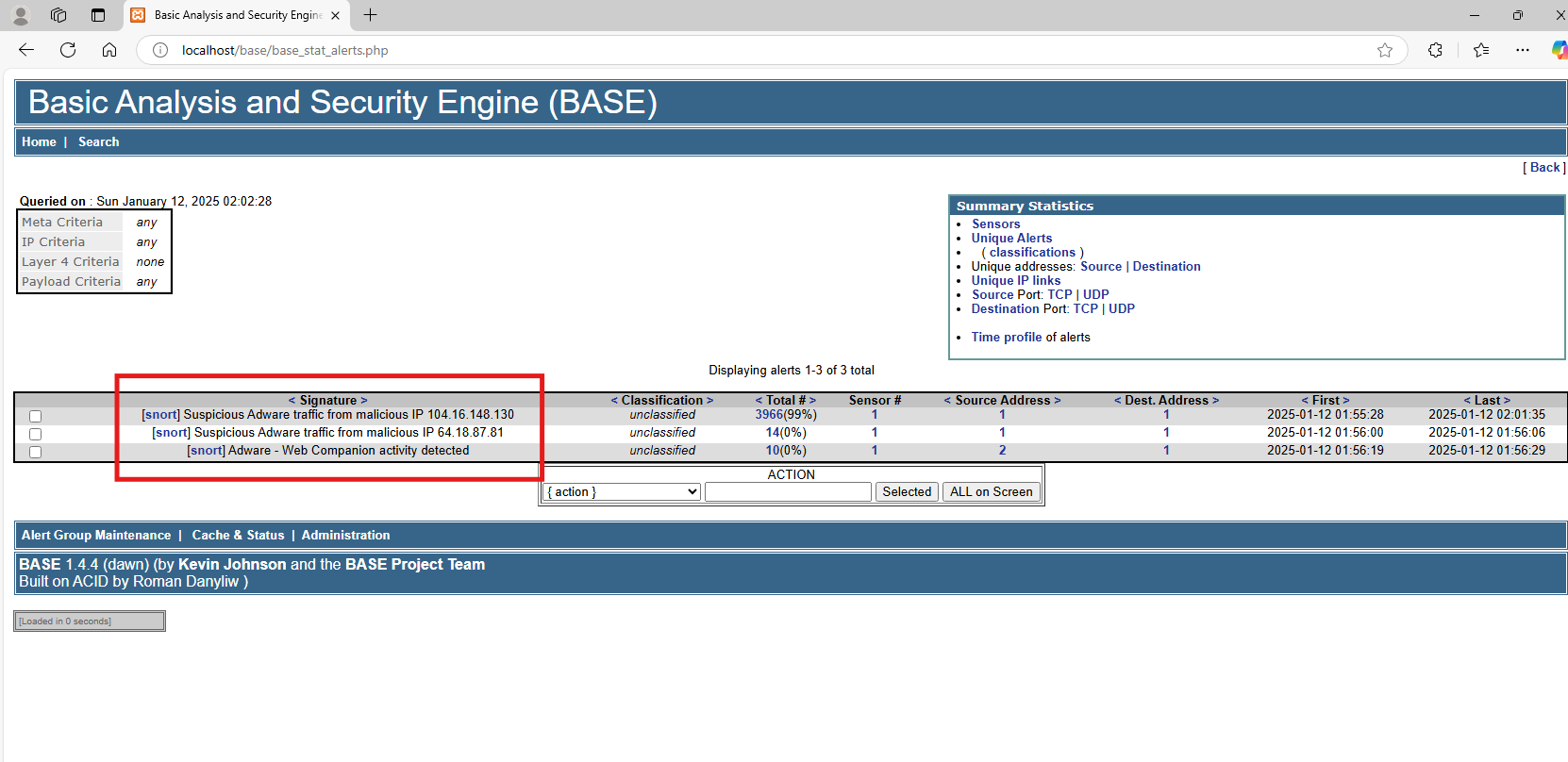

Snort 실행 결과

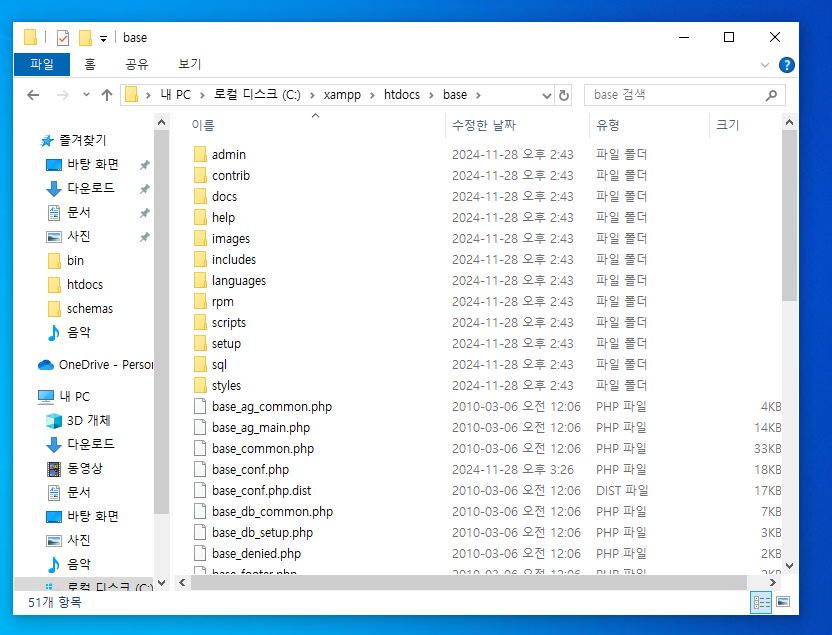

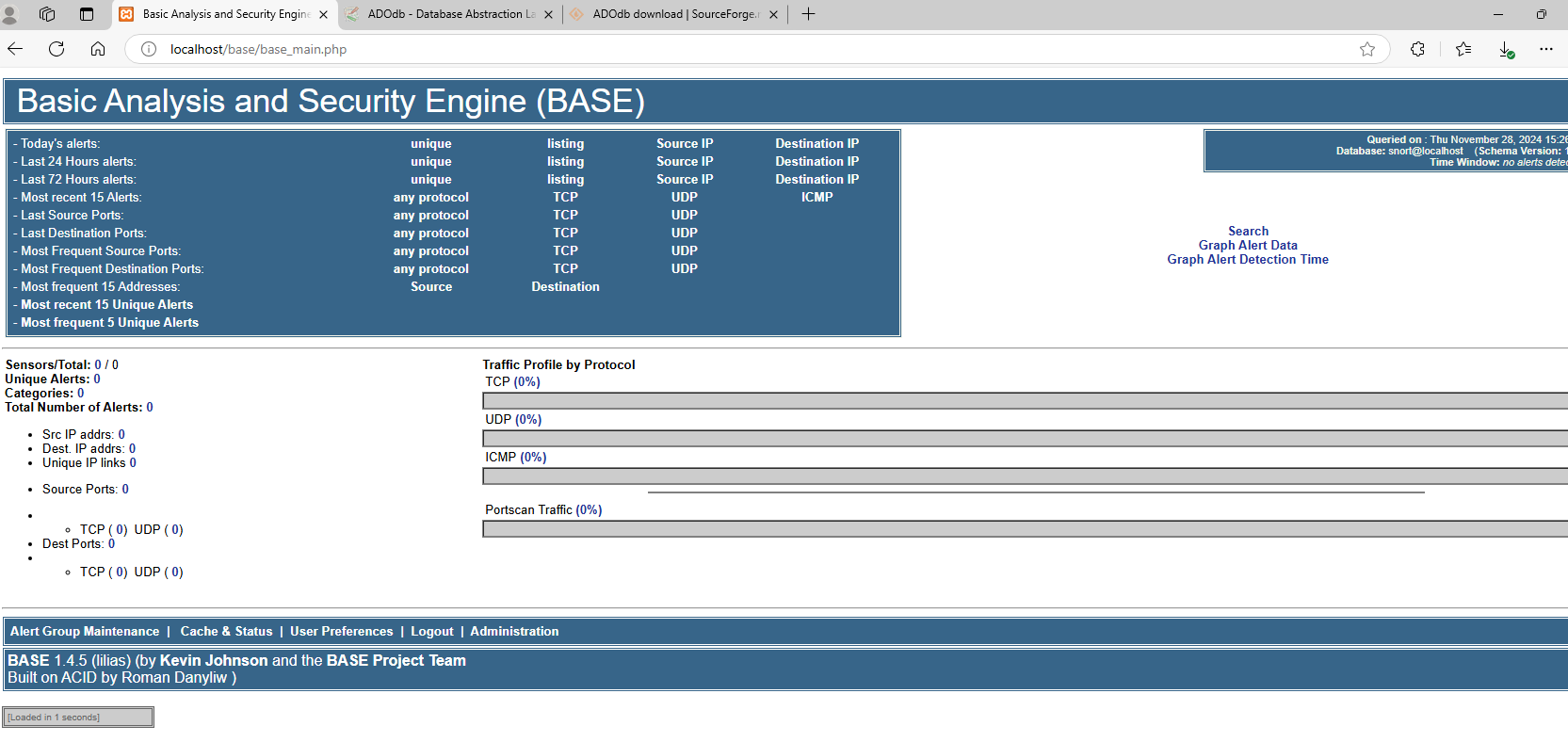

BASE 창 분석

- TCP 통신 탐지 결과를 확인하였다

- 악성코드 실행 후 base창

- tcp(100%)를 클릭해보면

- 악성코드의 악성행위를 정상적으로 감지하는 모습을 확인할 수 있다.

- 탐지된 주요 룰은 다음과 같다.

- alert ip 104.16.148.130 any -> 192.168.1.59 any

- alert ip 64.18.87.81 any -> 192.168.1.59 any

- alert tcp any any -> any any (content:"webcompanion.com")

- Web Companion의 악성 행위가 정상적으로 탐지되는 것을 확인하였다.

alert ip 104.16.148.130 any -> 192.168.1.59 any (msg:"Suspicious Adware traffic from malicious IP 104.16.148.130"; sid:1000001;)

alert ip 64.18.87.81 any-> 192.168.1.59 any (msg:"Suspicious Adware traffic from malicious IP 64.18.87.81"; sid:1000003;)

alert tcp any any -> any any (msg:"Adware - Web Companion activity detected"; content:"webcompanion.com"; sid:1000005;)

'Security > 보안관제' 카테고리의 다른 글

| 악성코드 샘플 분석3(상) (0) | 2024.12.27 |

|---|---|

| Snort 환경 구성 (2) | 2024.12.01 |

| SNORT (2) | 2024.11.22 |

| 악성코드 샘플 분석2 (0) | 2024.11.10 |

| 악성코드 샘플 분석 (0) | 2024.11.03 |